2023 年,Chrome 团队发布了一份引人注目的数据:使用自动填充功能的用户,表单放弃率降低了 75%,填表时间缩短了 35%。这组数字背后,是一个持续演进二十年的技术系统——从最初的简单文本匹配,到今天的机器学习驱动预测,浏览器自动填充经历了从"能用"到"好用"的漫长进化。

但自动填充远比大多数开发者想象的复杂。当你在输入框中点击,浏览器是如何在毫秒级时间内判断这个字段应该填入姓名、地址还是信用卡号?为什么明明设置了 autocomplete="off",浏览器仍然执意填充?那些隐藏在页面角落的不可见表单字段,又是如何成为攻击者窃取用户信息的工具?

从"记住密码"到智能填充

浏览器自动填充的雏形可以追溯到 1990 年代末期。Internet Explorer 5.0 在 1999 年引入了"自动完成"功能,最初仅限于记住用户在表单中输入过的文本。这个功能的设计初衷很简单:用户经常需要在多个网站重复输入相同信息,浏览器可以充当一个本地缓存的角色。

然而,这种"记住上次输入"的朴素策略很快暴露出局限性。一个典型的例子是地址表单:用户可能在购物网站填写过收货地址,在社交网站填写过个人资料,在银行网站填写过账单地址。这些地址可能相同,也可能不同。如果浏览器只是简单地记住"上次在这个字段输入的内容",那么用户每次都需要重新输入。

2000 年代初期,浏览器开始引入更智能的字段识别机制。Firefox 1.0(2004 年)和 Chrome 1.0(2008 年)都采用了启发式规则来推测字段类型。这些规则的核心思路是:如果字段的 name、id 或 label 属性包含特定关键词,就将其归类为相应的字段类型。例如,name="firstname" 的输入框会被识别为名字字段,name="email" 的输入框会被识别为邮箱字段。

这种启发式方法在大多数情况下有效,但也产生了大量误判。一个名为 username 的字段可能被误判为用户名(实际上可能是某个产品的名称),一个名为 state 的字段可能被误判为州/省份(实际上可能是某种状态标识)。

2014 年,WHATWG 发布了 HTML5 规范的补充,正式定义了 autocomplete 属性的标准值。这标志着浏览器自动填充从"浏览器猜测"进入了"开发者明示"的新阶段。开发者可以通过 autocomplete="given-name" 这样的属性值,明确告诉浏览器这个字段应该填入什么类型的数据。

autocomplete 属性:一个被严重低估的规范

根据 WHATWG HTML 规范,autocomplete 属性的值是一个有序的空格分隔标记列表。这个看似简单的设计,实际上蕴含了丰富的语义层级。

标记列表的结构

完整的 autocomplete 值由以下几个部分组成(按顺序):

-

命名组标记(可选):

section-*形式的标记,用于区分同一表单中的多个相同类型的数据组。例如,一个订单表单可能同时包含收货地址和账单地址,两组地址都需要姓名、街道、城市等字段。通过section-shipping和section-billing可以将这些字段正确分组。 -

地址类型标记(可选):

shipping或billing,分别表示该字段属于收货地址或账单地址。 -

联系方式类型标记(可选,仅用于电话/邮箱字段):

home、work、mobile、fax或pager。 -

字段类型标记(必需):这是最重要的标记,定义了字段期望的数据类型。

字段类型标记的完整列表

WHATWG 规范定义了超过 50 种字段类型标记,涵盖了地址、联系人、支付、账户等多个类别:

姓名相关:

name:完整姓名honorific-prefix:敬称前缀(如 Mr.、Dr.)given-name:名additional-name:中间名family-name:姓honorific-suffix:敬称后缀(如 Jr.、PhD)nickname:昵称

地址相关:

street-address:完整街道地址address-line1、address-line2、address-line3:街道地址的各行address-level4到address-level1:从最细粒度到最粗粒度的行政区划country:国家代码(ISO 3166-1)country-name:国家名称postal-code:邮政编码

支付相关:

cc-name:持卡人姓名cc-number:卡号cc-exp:有效期(格式 MM/YY 或 MM/YYYY)cc-exp-month、cc-exp-year:有效期的月和年cc-csc:安全码cc-type:卡类型

联系方式相关:

tel:完整电话号码tel-country-code、tel-national、tel-area-code等:电话号码的各组成部分email:邮箱地址impp:即时通讯协议端点

账户相关:

username:用户名current-password:当前密码new-password:新密码one-time-code:一次性验证码

其他:

organization:组织名称organization-title:职位language:首选语言bday、bday-day、bday-month、bday-year:生日相关sex:性别url:网址photo:头像 URL

一个完整示例

<form method="post" action="/checkout">

<!-- 收货地址 -->

<fieldset>

<legend>Shipping Address</legend>

<input name="ship-name" autocomplete="section-primary shipping name" placeholder="Full Name">

<input name="ship-street" autocomplete="section-primary shipping street-address" placeholder="Street Address">

<input name="ship-city" autocomplete="section-primary shipping address-level2" placeholder="City">

<input name="ship-state" autocomplete="section-primary shipping address-level1" placeholder="State">

<input name="ship-zip" autocomplete="section-primary shipping postal-code" placeholder="ZIP Code">

</fieldset>

<!-- 账单地址 -->

<fieldset>

<legend>Billing Address</legend>

<input name="bill-name" autocomplete="section-primary billing name" placeholder="Full Name">

<input name="bill-street" autocomplete="section-primary billing street-address" placeholder="Street Address">

<!-- ... -->

</fieldset>

<!-- 支付信息 -->

<fieldset>

<legend>Payment</legend>

<input name="cc-name" autocomplete="cc-name" placeholder="Name on Card">

<input name="cc-number" autocomplete="cc-number" placeholder="Card Number">

<input name="cc-exp-month" autocomplete="cc-exp-month" placeholder="MM">

<input name="cc-exp-year" autocomplete="cc-exp-year" placeholder="YYYY">

<input name="cc-csc" autocomplete="cc-csc" placeholder="CVC">

</fieldset>

</form>

autocomplete="off" 为什么经常失效

这是开发者最常遇到的困惑之一。根据规范,autocomplete="off" 的含义是"浏览器不应自动填充此字段"。但在实际实现中,大多数现代浏览器会忽略这一设置,尤其是对于用户名和密码字段。

Chrome 的官方解释是:用户通常希望密码管理器能够工作,而网站的 autocomplete="off" 设置会阻碍这一功能。因此,Chrome 选择优先满足用户的期望,而非开发者的设置。Firefox 和 Safari 也采用了类似的策略。

如果确实需要禁止自动填充,一些变通方案包括:

- 使用

autocomplete="new-password"而非autocomplete="off",这会提示浏览器这是一个"新密码"字段,不应该自动填充旧密码 - 使用

autocomplete="one-time-code"用于一次性验证码字段 - 动态生成字段名(如

name="email_${random}"),但这会破坏可访问性

字段预测算法:从正则表达式到机器学习

即使用户没有正确设置 autocomplete 属性,现代浏览器仍然能够相当准确地预测字段类型。这背后是一套复杂的字段预测算法。

启发式规则:正则表达式的黄金时代

Chrome 的字段预测最初依赖于一系列启发式规则。这些规则的核心是对字段的 name、id、label 以及周围的文本内容进行正则匹配。

例如,判断一个字段是否为邮箱地址的规则可能包括:

name属性匹配/email/iid属性匹配/email/ilabel文本包含 “Email” 或 “E-mail”type属性为email- 字段周围的文本包含邮箱相关的提示

这些规则虽然简单,但覆盖了大多数常见场景。Chrome 在 chrome://flags 中提供了一个调试选项 #show-autofill-type-predictions,开启后可以在开发者工具中查看浏览器对每个字段的预测结果。

启发式规则的局限性

启发式规则的致命弱点在于其脆弱性。考虑以下几种情况:

多语言问题:一个中文网站的表单可能使用 name="用户名" 或 label="电子邮箱",这些不会被英文正则表达式匹配到。

命名冲突:一个电商网站的搜索框可能被命名为 name="search-name",这会被误判为姓名字段。

动态表单:现代前端框架(如 React、Vue)生成的表单,其 name 和 id 往往是动态生成的无意义字符串(如 name="field_8x7k2"),完全无法通过启发式规则识别。

嵌套表单:某些复杂的 UI 组件(如地址选择器)可能包含多层嵌套的输入字段,启发式规则难以正确解析其结构。

机器学习:用数据替代规则

2019 年,一篇发表在 arXiv 上的论文《Field Label Prediction for Autofill in Web Browsers》提出了一种新的思路:使用机器学习模型来预测字段类型。

该方案的核心思想是将字段预测问题转化为多分类问题:

- 输入特征:字段的

label、name、id、URL等属性的文本 - 输出标签:字段类型(如

email、name、address等) - 模型:多类决策森林(Multi-class Decision Forest)

论文报告的实验结果显示,在使用约 4000 个标注样本训练后,模型在邮箱字段预测上的准确率达到 95%。

这种机器学习方法的优点在于:

- 泛化能力:模型可以从训练数据中学习到模式,而不需要针对每种情况编写规则

- 多语言支持:只要有足够的非英语训练数据,模型就能识别其他语言的字段

- 持续改进:随着更多数据的积累,模型可以通过重新训练来提升性能

Chrome 的混合策略

实际的浏览器实现通常采用混合策略:优先使用 autocomplete 属性,如果未设置则回退到启发式规则,最后再尝试机器学习预测。这种分层设计既保证了标准遵从性,又提供了足够的容错能力。

2024 年,Chrome 开始在地址和信用卡表单中引入更先进的 AI 驱动预测。当用户填写复杂表单时,Chrome 可以识别表单的整体结构,理解字段之间的关联,从而提供更准确的填充建议。

安全边界:隐藏字段钓鱼攻击

自动填充的便利性也带来了安全风险。2017 年,芬兰开发者 Viljami Kuosmanen 发布了一个概念验证项目,展示了浏览器自动填充功能如何被滥用于窃取用户信息。

攻击原理

攻击者创建一个看似正常的表单页面,但其中隐藏了一些不可见的输入字段。当用户点击可见的输入框并触发自动填充时,浏览器会同时填充可见和不可见的字段。

<!-- 用户看到的表单 -->

<input type="text" name="name" placeholder="Name">

<input type="text" name="email" placeholder="Email">

<!-- 隐藏的字段(攻击者放置) -->

<input type="text" name="hidden-address" autocomplete="street-address" style="opacity: 0; position: absolute; top: -1000px;">

<input type="text" name="hidden-phone" autocomplete="tel" style="opacity: 0; position: absolute; top: -1000px;">

<input type="text" name="hidden-cc" autocomplete="cc-number" style="opacity: 0; position: absolute; top: -1000px;">

当用户选择自动填充后,攻击者可以通过 JavaScript 读取这些隐藏字段的值,并将其发送到恶意服务器。

不同浏览器的防御策略

Safari:在用户选择自动填充时,Safari 会显示一个弹出窗口,列出将要填充的所有字段和数据。用户可以检查这个列表,确认没有不该填充的字段后再确认。这种设计将最终的决策权交还给用户,但牺牲了一定的便利性。

Firefox:Firefox 的自动填充需要用户主动触发——用户需要右键点击输入框,从上下文菜单中选择要使用的身份信息。这种设计避免了意外的数据泄露,但增加了用户的操作负担。

Chrome:Chrome 在 2020 年后的版本中改进了自动填充的安全策略。当检测到页面上有隐藏的输入字段时,Chrome 会限制自动填充的范围,或显示警告提示。然而,这种检测并不完美,攻击者仍然可以通过一些技巧(如将字段放置在屏幕可视范围之外)来绕过检测。

侧信道攻击:推断用户邮箱

2020 年,伊利诺伊大学芝加哥分校的研究团队发表了一篇题为《Fill in the Blanks: Empirical Analysis of the Privacy Threats of Browser Form Autofill》的论文,揭示了一种更隐蔽的攻击方式。

攻击者创建一个包含多个隐藏字段的表单,每个字段的 autocomplete 值设置为一个特定的邮箱地址前缀(如 autocomplete="[email protected]")。当自动填充功能尝试匹配这些字段时,攻击者可以通过测量页面渲染的时间差异,推断出用户的真实邮箱地址。

这种攻击的本质是利用了自动填充的"预览"功能:当用户开始输入时,浏览器会显示一个包含预测值下拉菜单。攻击者可以探测大量的邮箱地址候选,通过观察页面行为的变化来缩小可能的目标范围。

论文报告称,在探测 40,000 个候选值的情况下,攻击者可以在几分钟内推断出用户的邮箱地址。

最佳防御实践

对于网站开发者,以下措施可以降低自动填充相关的安全风险:

-

HTTPS 强制:自动填充功能(尤其是支付信息)通常只在 HTTPS 环境下工作。确保网站使用有效的 SSL 证书。

-

最小权限原则:只在必要的字段上启用自动填充,避免在敏感页面(如管理后台)中使用。

-

内容安全策略(CSP):使用 CSP 限制外部脚本的加载,防止恶意代码注入。

-

定期安全审计:检查页面中是否存在意外的隐藏输入字段。

对于用户,建议:

- 定期检查浏览器中保存的自动填充数据,删除不需要的条目

- 在不信任的网站上手动输入敏感信息,而非使用自动填充

- 使用专门的密码管理器,而非浏览器内置的自动填充功能

跨浏览器实现差异

尽管有 WHATWG 标准的存在,不同浏览器在自动填充的实现上仍存在显著差异。这些差异不仅影响用户体验,也给开发者带来了兼容性挑战。

信用卡表单的特殊处理

有效期字段:

- Chrome:支持

cc-exp(单字段,格式 MM/YY 或 MM/YYYY)或cc-exp-month+cc-exp-year(分开两个字段) - Safari(iOS):只支持分开的月和年字段。如果使用单个有效期字段,Safari 无法正确填充

- Firefox:行为与 Chrome 类似

持卡人姓名:

- Chrome:支持

cc-name(单字段)或cc-given-name+cc-family-name(分开) - Safari(iOS):只支持单字段

cc-name。如果分开名字和姓氏,Safari 无法正确填充

这意味着,如果开发者想要在所有主流浏览器上实现一致的信用卡自动填充,需要采用以下字段布局:

<!-- 持卡人姓名:单字段 -->

<input name="cc-name" autocomplete="cc-name" placeholder="Name on Card">

<!-- 卡号 -->

<input name="cc-number" autocomplete="cc-number" placeholder="Card Number">

<!-- 有效期:分开的月和年 -->

<input name="cc-exp-month" autocomplete="cc-exp-month" placeholder="MM">

<input name="cc-exp-year" autocomplete="cc-exp-year" placeholder="YYYY">

<!-- 安全码:不应自动填充 -->

<input name="cc-csc" autocomplete="off" placeholder="CVC">

地址字段的层级差异

不同国家的地址结构差异巨大,浏览器对 address-level 字段的处理也不尽相同:

美国:address-level1 = 州,address-level2 = 城市

英国:address-level1 = 郡,address-level2 = 邮政城镇

中国:address-level1 = 省/直辖市,address-level2 = 市,address-level3 = 区

日本:address-level1 = 都道府县,address-level2 = 市/区

浏览器通常会根据用户的选择或浏览器的语言设置来智能判断应该使用哪种地址格式。但这种判断并不总是准确的,开发者可能需要根据目标用户群体的地理分布来调整表单结构。

:autofill 伪类的浏览器支持

当浏览器自动填充一个字段时,会为该字段应用 :autofill 伪类。开发者可以利用这个伪类来调整自动填充字段的样式。

然而,不同浏览器对 :autofill 的实现存在差异:

Chrome/Edge:支持 -webkit-autofill 伪类,以及相应的 CSS 过渡效果

Firefox:支持标准的 :autofill 伪类(Firefox 86+)

Safari:支持 -webkit-autofill 伪类

一个常见的兼容性写法:

input:-webkit-autofill,

input:-webkit-autofill:hover,

input:-webkit-autofill:focus,

input:-webkit-autofill:active {

-webkit-box-shadow: 0 0 0 30px white inset !important;

}

/* Firefox */

input:autofill {

filter: none;

}

性能影响与优化建议

Chrome 团队在 2024 年发布的研究数据提供了有力的证据,证明正确实现自动填充可以显著提升表单转化率。

关键数据

- 使用自动填充的用户,表单放弃率降低了 75%

- 使用自动填充的用户,填表时间缩短了 35%

- 自动填充用户与非自动填充用户的完成率差异:71% vs 59%

Zuko 的独立研究也得出了类似的结论:在分析的表单中,约 23% 的用户触发了自动填充,这些用户的整体完成率为 71%,而未使用自动填充的用户完成率仅为 59%。

实施最佳实践

1. 始终使用标准的 autocomplete 值

不要试图发明自己的 autocomplete 值。WHATWG 规范已经定义了足够全面的字段类型标记,使用标准值可以确保跨浏览器兼容性。

2. 确保字段具有 name 和 id 属性

即使设置了正确的 autocomplete 值,浏览器也需要 name 或 id 属性来标识字段。最佳做法是同时设置这两个属性。

3. 表单必须包含提交按钮

某些浏览器要求表单包含提交按钮(<button type="submit"> 或 <input type="submit">)才会启用自动填充功能。这是为了防止恶意页面在没有用户明确意图的情况下自动收集用户信息。

4. 正确处理信用卡安全码

安全码(CSC/CVC)不应被浏览器存储或自动填充。设置 autocomplete="off" 或完全不设置 autocomplete 属性。

5. 移动端优化

在移动设备上,自动填充的价值更加明显。确保移动端表单:

- 字段大小足够,便于触摸操作

- 标签清晰可见

- 错误提示及时反馈

6. 测试自动填充行为

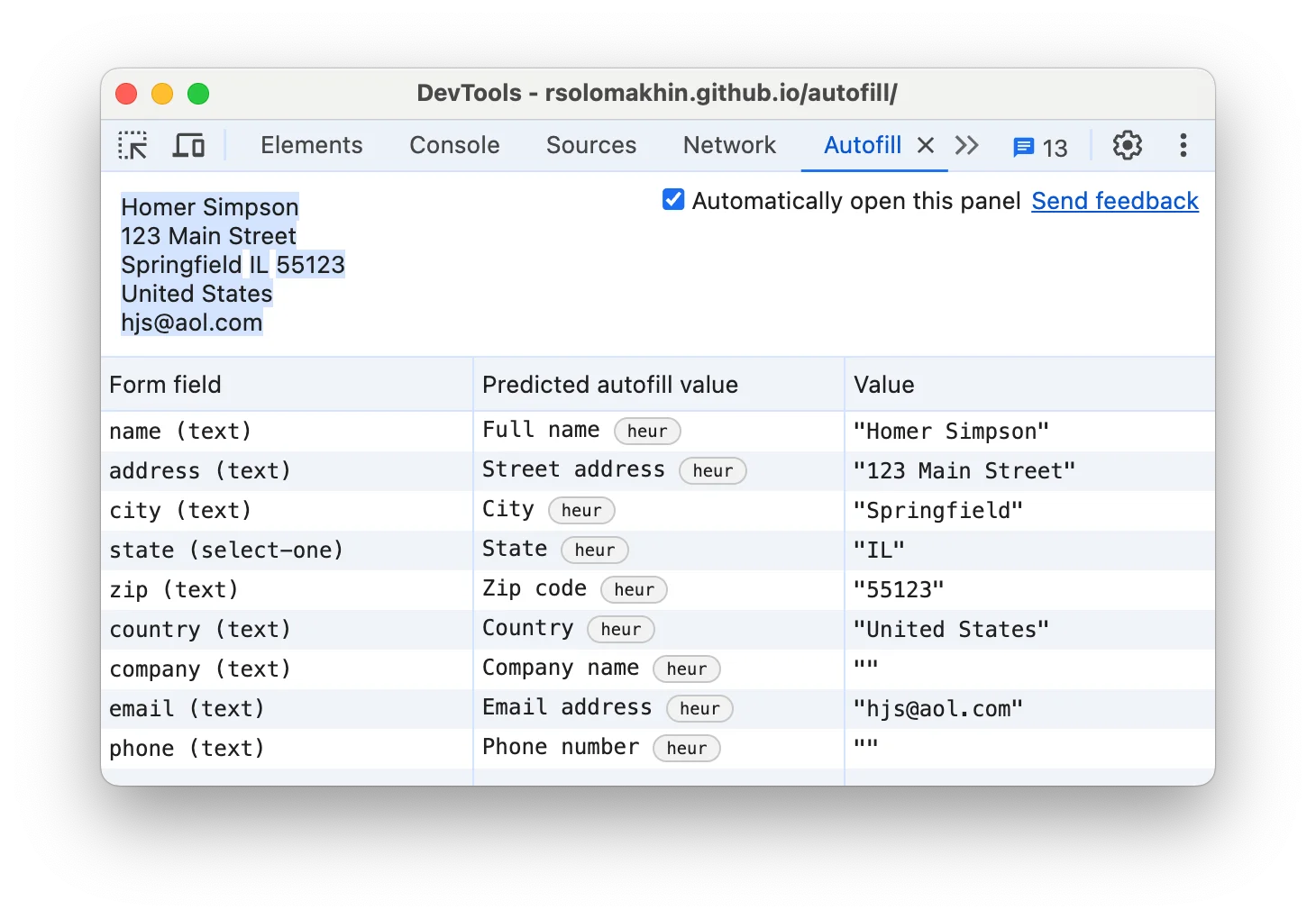

使用 Chrome DevTools 的 Autofill 面板来调试自动填充行为:

- 打开 DevTools

- 打开命令菜单(Ctrl+Shift+P 或 Cmd+Shift+P)

- 搜索 “Show Autofill”

- 在 Autofill 面板中查看字段的预测类型和填充值

检测自动填充事件

某些情况下,开发者可能需要检测自动填充何时发生(例如,用于触发验证或更新 UI)。由于安全原因,浏览器不允许 JavaScript 直接读取自动填充的值(直到用户与页面交互)。但可以通过 CSS 伪类和 JavaScript 的配合来检测:

// 方法 1:监听动画开始事件(利用 CSS transition)

const input = document.querySelector('input');

input.addEventListener('animationstart', (e) => {

if (e.animationName === 'onAutoFillStart') {

// 自动填充已发生

}

});

// CSS

input:-webkit-autofill {

animation-name: onAutoFillStart;

transition: background-color 50000s ease-in-out 0s;

}

@keyframes onAutoFillStart {

from { /* */ }

to { /* */ }

}

// 方法 2:轮询检查(不推荐)

setInterval(() => {

const input = document.querySelector('input');

if (input.value && !input.dataset.userTyped) {

// 可能是自动填充

}

}, 100);

未来展望

自动填充技术仍在不断演进。几个值得关注的趋势:

WebAuthn 集成

autocomplete="webauthn" 是一个较新的标准值,用于支持 Web Authentication API 的条件式 UI。当用户聚焦到带有此属性的输入框时,浏览器会显示可用的通行密钥(Passkey)选项,用户可以通过生物识别(如指纹或面部识别)来认证,而无需输入密码。

<input type="text" name="username" autocomplete="username webauthn">

这种设计将传统的表单自动填充与无密码认证无缝集成,代表了身份验证的未来方向。

更智能的上下文理解

现代浏览器正在引入更多 AI 能力来理解表单的上下文。例如,识别表单的整体目的(是注册、登录还是结账?),并根据用户的习惯和历史行为提供个性化的填充建议。

隐私增强技术

随着用户对隐私的关注度提高,浏览器正在探索新的方式来平衡便利性与隐私保护。例如,差分隐私技术可以在不暴露用户具体数据的情况下改进自动填充的准确性。

结语

浏览器自动填充是一个看似简单、实则复杂的技术系统。从 1990 年代的"记住上次输入",到今天的机器学习驱动预测,二十年的演进见证了 Web 技术从"能用"到"好用"的跨越。

对于开发者,正确实现自动填充不仅是遵循标准的问题,更是提升用户体验、增加转化率的有效手段。一个简单的 autocomplete="email" 属性,可能就是用户完成表单与放弃表单之间的差异。

对于用户,理解自动填充的工作原理和安全边界,可以帮助更好地保护个人信息,享受技术便利的同时保持警惕。

技术的本质是为人服务。自动填充的演进,正是这一理念的最好诠释。

参考资料

- WHATWG HTML Standard - 4.10.19.7 Autofill. https://html.spec.whatwg.org/multipage/form-control-infrastructure.html

- MDN Web Docs - HTML attribute: autocomplete. https://developer.mozilla.org/en-US/docs/Web/HTML/Reference/Attributes/autocomplete

- Chrome Developers - Autofill in action: real-world insights. https://developer.chrome.com/blog/autofill-insights-2024

- Chrome DevTools - Autofill: Inspect and debug saved addresses. https://developer.chrome.com/docs/devtools/autofill

- Zuko Blog - Does using browser autofill affect form conversion rate? https://www.zuko.io/blog/does-browser-autofill-affect-form-conversion-rate

- arXiv - Field Label Prediction for Autofill in Web Browsers. https://arxiv.org/pdf/1912.08809

- ACM CCS 2020 - Fill in the Blanks: Empirical Analysis of the Privacy Threats of Browser Form Autofill. https://dl.acm.org/doi/10.1145/3372297.3417271

- eBay Innovation Stories - Autofill on Browsers: A Deep Dive. https://innovation.ebayinc.com/stories/autofill-deep-dive/

- GitHub - Browser Autofill Phishing Demo. https://github.com/anttiviljami/browser-autofill-phishing

- Google Patents - Intelligent autofill. https://patents.google.com/patent/US7660779B2/en