2025年11月4日,Apple发布了重新设计的App Store网站。几小时后,一个名为rxliuli的GitHub用户发现了一个令人震惊的问题:网站的JavaScript文件末尾赫然写着//# sourceMappingURL=...,指向了一个可公开访问的.map文件。通过一个Chrome扩展,这位用户下载了Apple前端代码库的完整源码——包括Svelte/TypeScript源代码、状态管理逻辑、UI组件、API集成代码和路由配置。这个仓库在被DMCA下架前被fork了超过8000次。

这不是一起黑客入侵事件。Apple的工程师只是忘记在生产构建中禁用Source Map。根据安全公司Escape的扫描数据,这个问题存在于70%的组织中。

一行注释背后的完整源码映射

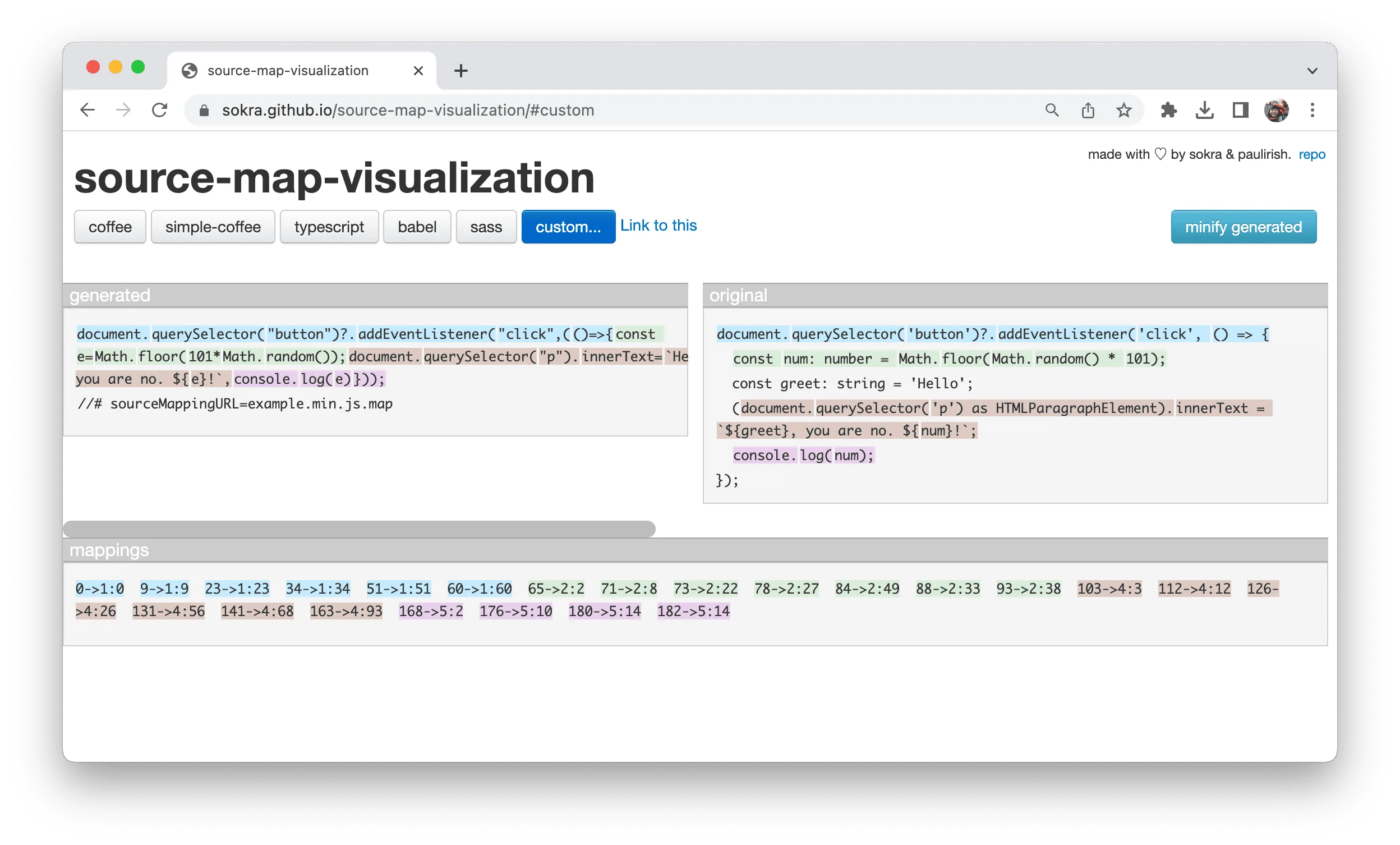

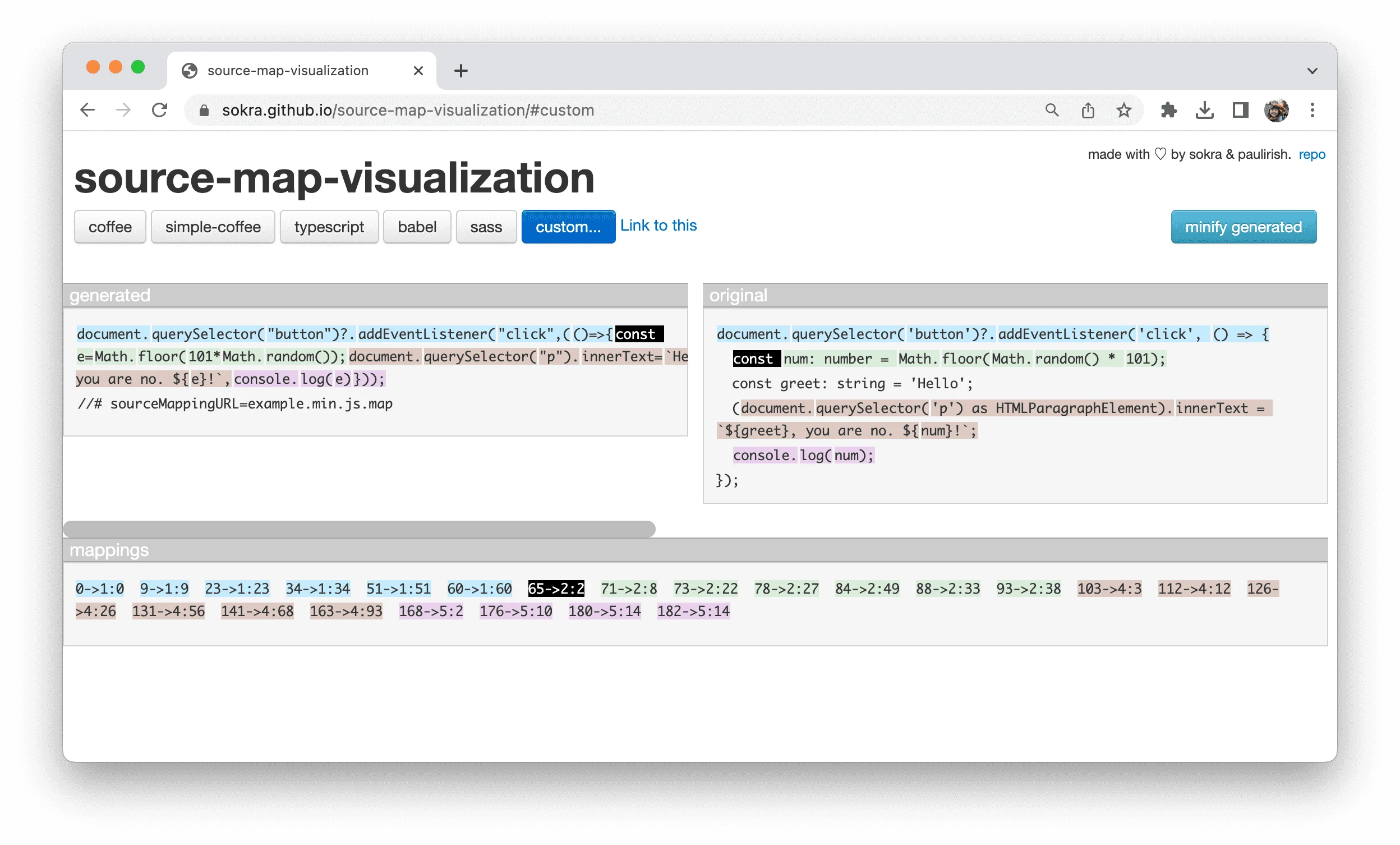

Source Map解决的是一个看似简单的问题:当代码被压缩、合并、转译后,如何在调试时还原到原始源码?

一个典型的Source Map文件看起来是这样的:

{

"version": 3,

"file": "app.min.js",

"sourceRoot": "",

"sources": ["src/index.ts", "src/utils.ts"],

"names": ["calculateTotal", "price", "tax"],

"mappings": "AAAA,SAASA,gBAAgBC,EAAMC...",

"sourcesContent": ["export function calculateTotal(price, tax) {...}"]

}

压缩后的代码末尾会有一行注释:

//# sourceMappingURL=app.min.js.map

浏览器DevTools读取这行注释,下载.map文件,然后就能把压缩后代码的第27698个字符映射回原始TypeScript源文件的第73行第16列。这个过程对于开发者是透明的——在DevTools中看到的永远是可读的原始代码。

图片来源: web.dev

Base64 VLQ编码:压缩映射数据的数学原理

Source Map最精妙的部分在于mappings字段。理论上,记录每个字符的位置映射需要大量数据。Source Map V3规范使用了一种高效的编码方案:Base64 VLQ(Variable Length Quantity)。

VLQ编码的核心思想

VLQ是一种变长编码,核心思想是:大多数位置差值都是小数字,用少量字节即可表示。

在Source Map中,VLQ编码使用6位为一个单元:

┌─────────────────────────────────────┐

│ c d4 d3 d2 d1 d0 │

│ ↑ ↑──────────────────↑ │

│ 连续位 5位数据 │

│ 0=结束 (有符号整数) │

│ 1=继续 │

└─────────────────────────────────────┘

第一个6位单元的结构稍有不同:

┌─────────────────────────────────────┐

│ c d3 d2 d1 d0 s │

│ ↑ ↑────────────────↑ ↑ │

│ 连续位 4位数据 符号位 │

│ (无符号) 0=正 │

│ 1=负 │

└─────────────────────────────────────┘

编码示例:数字7的旅程

以数字7为例,展示完整的编码过程:

步骤1:处理符号位 7是正数,符号位s=0。

步骤2:构造第一个单元

- 将7左移1位腾出符号位:

111→1110 - 这4位数据放入d3-d0:

0111 - 符号位放在最末:

01110 - 连续位c=0(没有后续单元)

步骤3:转换为Base64

二进制01110等于十进制14。查阅Base64字母表:

A=0, B=1, C=2, D=3, E=4, F=5, G=6, H=7, I=8, J=9,

K=10, L=11, M=12, N=13, O=14, P=15, ...

14对应字母O。所以数字7编码后就是单个字符O。

编码示例:数字16需要两个字符

当数值较大时,需要多个字符:

步骤1:处理符号位

16是正数,s=0,二进制10000。

步骤2:构造第一个单元

- 第一个单元只有4位数据位,取

10000的低4位:0000 - 加符号位:

00000 - 还有数据剩余,连续位c=1:

100000 - Base64编码:

g

步骤3:构造第二个单元

- 剩余的

1放入5位数据位:00001 - 这是最后一个单元,连续位c=0:

000001 - Base64编码:

B

数字16编码为gB——两个字符。

mappings字段:状态机与增量编码

理解了VLQ编码后,再看mappings字段的结构。它是一个字符串,使用三种分隔符:

"AAAA,SAASA,oBACMA;AACB"

↑ ↑ ↑ ↑

位置 位置 位置 新行

- 分号(;):分隔生成的代码行

- 逗号(,):分隔同一行的多个位置映射

- VLQ编码:每个位置的具体值

关键设计:增量编码

mappings中存储的不是绝对坐标,而是相对于前一个位置的增量。这是压缩效率的关键。

假设压缩后代码有三个位置需要映射:

| 位置 | 生成的列号 | 源文件索引 | 源行号 | 源列号 |

|---|---|---|---|---|

| 1 | 0 | 0 | 0 | 0 |

| 2 | 9 | 0 | 0 | 9 |

| 3 | 29 | 0 | 1 | 15 |

使用增量编码后存储的值是:

| 位置 | 列号增量 | 源文件增量 | 源行增量 | 源列增量 |

|---|---|---|---|---|

| 1 | 0 | 0 | 0 | 0 |

| 2 | +9 | 0 | 0 | +9 |

| 3 | +20 | 0 | +1 | +6 |

编码后:AAAA,SAASA,oBACMA(解码值分别为0,9,20和0,0,1,9,6)

这种设计使得大多数增量都是小数字,VLQ编码效率极高。一个原本需要存储"第27698列"的大数字,变成了"+7"这样的小增量。

图片来源: web.dev

映射条目的四种长度

每个VLQ序列可以包含1、4或5个数值:

| 长度 | 含义 | 使用场景 |

|---|---|---|

| 1 | [生成列号] | 不映射到源码的生成代码(如webpack运行时) |

| 4 | [生成列号, 源文件索引, 源行号, 源列号] | 最常见,位置映射 |

| 5 | [以上4个 + 名称索引] | 变量/函数被重命名的情况 |

安全风险:当调试工具成为攻击向量

Apple泄露了什么?

Apple App Store的Source Map暴露后,攻击者获得了:

- 完整的Svelte组件源码:包括业务逻辑和状态管理

- API端点列表:所有后端接口的路径和参数结构

- 认证逻辑:Token处理、权限检查的实现细节

- 第三方集成密钥:部分服务的API密钥可能被硬编码

Sentry发现的真实攻击路径

安全公司Sentry在2025年的一次渗透测试中,通过暴露的Source Map发现了一个未文档化的函数updateUserData:

// 从Source Map还原的原始代码

function updateUserData(account, userId, email, firstName, lastName, password, accessToken) {

var path = '/user/update-user-data';

var body = {

account: account,

userId: userId,

email: email,

firstName: firstName,

lastName: lastName,

password: password,

accessToken: accessToken

};

return this.request.post(body, path);

}

这个端点没有在UI中暴露,但后端仍然可以访问。攻击者通过用户枚举获取userId,然后直接调用这个端点修改任意用户的密码——完整的账户接管。

为什么70%的网站存在这个问题?

Source Map暴露如此普遍的原因:

- 开发环境配置泄漏到生产:开发时开启Source Map,忘记在生产构建时关闭

- CI/CD配置错误:环境变量控制不当,生产环境使用了开发配置

- 框架默认行为:某些框架默认生成Source Map

- “隐藏"的Source Map:使用

hidden-source-map但.map文件仍被部署

Webpack的Source Map选项详解

Webpack提供了数十种Source Map配置,理解它们的区别对于安全配置至关重要:

| devtool值 | 构建速度 | 生成文件 | 浏览器可见 | 生产可用 |

|---|---|---|---|---|

(none) |

最快 | 无.map | 否 | ✅ 推荐 |

eval |

快 | 无.map | 仅模块 | ❌ 仅开发 |

eval-source-map |

慢 | 内嵌 | 是 | ❌ 仅开发 |

source-map |

最慢 | 独立.map | 是 | ⚠️ 需谨慎 |

hidden-source-map |

最慢 | 独立.map | 否 | ✅ 上传到Sentry |

nosources-source-map |

最慢 | 独立.map(无源码) | 部分 | ✅ 相对安全 |

生产环境的推荐配置

方案一:完全禁用(最安全)

// webpack.config.js

module.exports = {

mode: 'production',

devtool: false // 或省略此配置

}

方案二:hidden-source-map + 错误监控服务

// webpack.config.js

module.exports = {

mode: 'production',

devtool: 'hidden-source-map' // 生成.map但不添加引用注释

}

.map文件生成后,上传到Sentry等错误监控服务,然后从生产服务器删除:

# 上传到Sentry后删除

sentry-cli sourcemaps upload ./dist

rm ./dist/**/*.map

方案三:nosources-source-map(折中方案)

// webpack.config.js

module.exports = {

mode: 'production',

devtool: 'nosources-source-map' // 不包含源码内容

}

这种方式生成的Source Map只有位置映射,没有sourcesContent字段。攻击者能看到变量名和文件结构,但看不到实际代码内容。

Nginx配置阻止.map文件访问

即使不小心部署了.map文件,也可以在Nginx层阻止访问:

location ~* \.map$ {

return 404;

}

Source Map的技术演进

Source Map的历史可以追溯到2009年。Joseph Schorr为Google Closure Compiler创建了V1格式,用于Closure Inspector调试优化后的JavaScript代码。

2011年,V3提案引入了Base64 VLQ编码,大幅减小了文件体积。2024年,TC39正式将其采纳为ECMA-426标准,标志着这一技术从事实标准走向正式规范。

未来,Source Map 4提案正在讨论中,可能引入范围信息(scope information),解决变量值在调试时无法正确显示的问题。这需要浏览器、构建工具、调试器的协同演进。

检查你的项目

打开你的生产网站,按F12打开DevTools,切换到Sources面板。如果你能看到原始的TypeScript/ES6代码、完整的变量名和注释,那么你的Source Map已经暴露。

或者检查Network面板,筛选.map文件。如果看到任何请求成功返回,就需要立即修复。

Source Map是现代前端开发不可或缺的基础设施。理解它的工作原理,才能在享受调试便利的同时,守住安全的底线。

参考文献

- Source Map Format Specification, TC39 ECMA-426, https://tc39.es/ecma426/2024/

- Source Map Revision 3 Proposal, Google Docs, 2011

- Decoding and Encoding Base64 VLQs in Source Maps, Lucid Tech Blog, 2019

- The Inner Workings of JavaScript Source Maps, Polar Signals Blog, 2025

- Apple’s App Store Source Map Leak: Preventable Vulnerability, Escape Blog, 2025

- Abusing Exposed Sourcemaps, Sentry Security Blog, 2025

- JavaScript Source Map详解, 阮一峰, 2013

- Webpack Devtool Configuration, https://webpack.js.org/configuration/devtool/

- Source Maps, web.dev, https://web.dev/articles/source-maps