凌晨两点,一位远程办公的工程师正在咖啡厅里访问公司的内网服务器。他的笔记本电脑通过公共WiFi发送的每一个数据包,都要经过这家咖啡厅的路由器、ISP的网络、数十个中间节点,最终到达公司数据中心的VPN网关。这条跨越数千公里的数字通道,穿越了无数个不受信任的网络节点,却保证了数据在传输过程中不被窃听或篡改。

这就是VPN(虚拟专用网络)的核心承诺:在不可信的公共网络上建立可信的私密通道。但这个看似简单的承诺背后,隐藏着三十年的技术演进、多种协议的博弈、以及密码学工程与网络工程的深刻权衡。

隧道的本质:封装与加密的交响

VPN的核心技术可以归纳为两个操作:封装(Encapsulation)和加密(Encryption)。

当一台计算机想要通过VPN发送数据时,它首先生成一个普通的IP数据包——包含源IP地址、目的IP地址和有效载荷。这个数据包随后被"塞进"另一个数据包中。外层的数据包使用VPN网关的IP地址作为目的地址,而内层的数据包保持着真正的最终目的地。这个过程就是封装。

但封装本身并不提供安全性——任何能够访问网络的人都可以打开外层封套,读取内部内容。这就是加密发挥作用的地方。在封装之前,内层数据包的有效载荷会被加密算法转换成看似随机的数据。只有持有正确密钥的接收方才能将其还原。

原始数据包: [IP头: 10.0.0.5 → 192.168.1.100][载荷: 敏感数据]

↓ 加密

加密后载荷: [IP头: 10.0.0.5 → 192.168.1.100][载荷: xK9#mP...]

↓ 封装

VPN数据包: [外层IP头: 客户端 → VPN网关][UDP头][加密的原始数据包]

这个双层结构带来了一些有趣的后果。外层IP头负责将数据包路由到VPN网关,内层IP头则在解密后负责将数据路由到最终目的地。这意味着VPN创建了一个"网络中的网络"——一个覆盖在公共互联网之上的虚拟网络。

TUN与TAP:虚拟接口的两种哲学

VPN软件需要在操作系统内核中创建一个虚拟网络接口。这个接口看起来像一个普通的网络设备,有IP地址、子网掩码、路由表条目。当应用程序向这个接口发送数据时,VPN软件捕获这些数据,加密封装后通过物理网络接口发送出去。

TUN设备工作在网络层(Layer 3),处理IP数据包。它是大多数现代VPN的选择,因为它更简单、更高效。TAP设备工作在数据链路层(Layer 2),处理以太网帧。它能够承载非IP协议(如IPX、AppleTalk),并支持以太网广播——这使得它适用于需要二层网络功能的场景,如某些虚拟化环境。

WireGuard的设计者Jason Donenfeld在论文中明确指出,WireGuard只支持Layer 3,因为"这是确保数据包真实性和可归属性的最干净的方式"。

协议的演化:从微软的权宜之计到Linux内核的原生支持

VPN技术的发展史是一部协议兴衰史。每一种协议都代表着特定时代的技术约束、安全认知和工程智慧的结晶。

PPTP:最初的尝试

1996年,微软的Gurdeep Singh Pall开发了点对点隧道协议(PPTP)。这是第一个被广泛部署的VPN协议,直接集成到Windows 95中,使得普通用户第一次能够相对轻松地建立安全连接。

PPTP的设计相对简单:使用GRE(Generic Routing Encapsulation)协议封装PPP(Point-to-Point Protocol)帧,加密则依赖Microsoft Point-to-Point Encryption(MPPE),后者使用RC4流密码。认证通过MS-CHAP v2协议完成。

但 simplicity came at a cost。1998年,密码学家Bruce Schneier和Mudge发表了一篇著名的分析,揭示了PPTP的多重安全缺陷。MS-CHAP v2容易受到字典攻击——攻击者可以离线暴力破解密码。RC4流密码存在严重的偏差问题,容易受到位翻转攻击。更重要的是,PPTP只加密数据载荷,不加密控制通道,使得攻击者可以观察甚至修改连接参数。

微软在2012年发布的安全公告中明确建议,在需要保密性的场景下,应该升级到IPSec。今天,PPTP仅存在于老旧系统的兼容性支持中,没有任何安全意识的管理员会将其部署在生产环境。

L2TP/IPSec:标准化的努力

Layer 2 Tunneling Protocol(L2TP)是IETF在1999年标准化的协议,结合了Cisco的Layer 2 Forwarding(L2F)和微软的PPTP的优点。但L2TP本身不提供加密——它需要与IPSec结合使用,形成了L2TP/IPSec组合。

这个组合的安全强度取决于IPSec的实现,但代价是复杂性急剧上升。L2TP/IPSec需要建立两个独立的隧道:L2TP隧道处理封装,IPSec隧道处理加密。双层架构带来了更多的开销和更多的故障点。此外,L2TP/IPSec在NAT环境下表现不佳,需要额外的NAT-T(NAT Traversal)支持。

IPSec:互联网安全的基石

IPSec(Internet Protocol Security)不是一个单一的协议,而是一套协议族,在1990年代末期由IETF标准化。它最初设计用于IPv6,后来被反向移植到IPv4。IPSec代表了协议设计的另一种哲学:与其在应用层或传输层添加安全功能,不如直接在网络层实现。

IPSec包含三个核心组件:

Authentication Header(AH):提供数据完整性和身份认证,但不提供加密。AH对整个IP数据包(除了TTL等可变字段)计算一个消息认证码(MAC)。由于不加密数据,AH适用于只需要认证不需要保密的场景——但在现代VPN部署中几乎不再使用。

Encapsulating Security Payload(ESP):提供加密、完整性和认证。ESP是VPN场景中的主力协议,它加密IP数据包的载荷,并可选地认证整个数据包。

Internet Key Exchange(IKE):负责密钥协商和安全关联(Security Association,SA)的建立。IKEv2是当前的标准版本,定义在RFC 7296中。

IPSec有两种工作模式:

传输模式(Transport Mode):只加密IP载荷,保留原始IP头。这适用于端到端通信,但不适用于典型的VPN场景,因为原始IP头暴露了内部网络拓扑。

隧道模式(Tunnel Mode):加密整个原始IP数据包,并添加一个新的外层IP头。这是VPN的标准模式。

原始数据包: [IP头][TCP头][数据]

传输模式ESP: [IP头][ESP头][TCP头][数据][ESP尾]

隧道模式ESP: [外层IP头][ESP头][原始IP头][TCP头][数据][ESP尾]

IPSec的复杂性是其最大弱点。Ferguson和Schneier在他们对IPSec的经典批评中写道:“IPSec对我们的失望是巨大的。考虑到参与者的质量和投入的时间,我们期望一个更好的结果。我们对IPSec的主要批评是它的复杂性。”

OpenVPN:用户态的灵活方案

2001年,James Yonan创建了OpenVPN,采取了一条完全不同的道路。与IPSec在内核中处理加密不同,OpenVPN在用户空间运行,使用OpenSSL库提供加密功能。

OpenVPN的核心优势在于灵活性:

端口无关性:OpenVPN可以配置在任何TCP或UDP端口上运行,使其能够绕过大多数防火墙。默认使用UDP 1194,但完全可以配置成443端口,伪装成HTTPS流量。

协议灵活性:OpenVPN支持多种加密算法、认证方式和TLS版本。它使用SSL/TLS进行初始密钥交换,然后切换到对称加密处理数据传输。

NAT友好:由于OpenVPN数据包看起来像普通的UDP或TCP流量,它们可以轻松穿越NAT设备。

但用户态实现带来了性能代价。数据需要在内核空间和用户空间之间多次复制,每次系统调用都有开销。在高速网络环境下,这会成为瓶颈。

WireGuard:极简主义的胜利

2016年,Jason Donenfeld发布了WireGuard的白皮书,提出了一种全新的VPN设计哲学。WireGuard的设计原则可以概括为:安全不可妥协、代码极简、性能至上。

WireGuard的技术选择体现了这一哲学:

密码学原语:WireGuard不提供算法协商。它固定使用Curve25519进行密钥交换、ChaCha20-Poly1305进行对称加密、BLAKE2s进行哈希、HKDF进行密钥派生。这些选择都是经过时间验证的现代密码学原语,具有高性能和高安全性的特点。

代码量:WireGuard的Linux内核实现少于4000行代码(不包括密码学库)。相比之下,OpenVPN超过10万行,IPSec更是复杂得多。更少的代码意味着更少的漏洞机会、更容易审计。

内核集成:WireGuard作为内核模块运行,避免了用户态实现的上下文切换开销。从Linux 5.6开始,WireGuard被合并入内核主线。

1-RTT握手:WireGuard使用Noise协议框架的IK模式,只需要一次往返就能完成密钥交换并开始传输数据。IPSec的IKEv2需要至少两次往返。

无声响应:WireGuard不响应未认证的数据包。这意味着对攻击者来说,VPN服务器表现得像一个不存在的服务——这既提供了隐身性,也防止了资源耗尽攻击。

WireGuard的性能优势在实际测试中得到验证。根据WireGuard论文中的基准测试,在千兆以太网环境下,WireGuard达到了1011 Mbps的吞吐量,而IPSec(ChaCha20)为825 Mbps,IPSec(AES-GCM)为881 Mbps,OpenVPN仅为258 Mbps。延迟方面,WireGuard为0.403毫秒,而OpenVPN高达1.541毫秒。

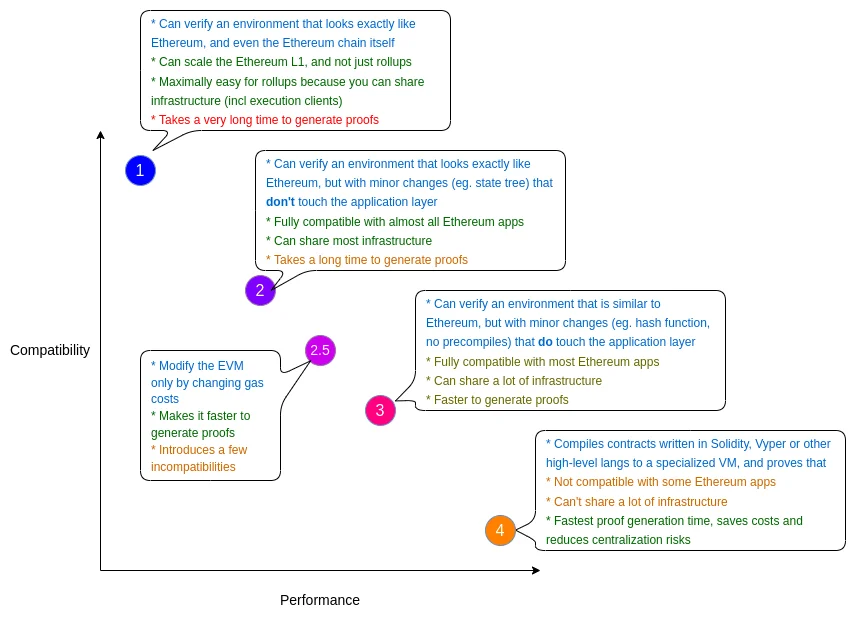

图片来源: WireGuard Official

密钥交换:在不安全通道上建立信任

VPN的安全性最终依赖于密钥的安全性。如果攻击者能够获取或推断出密钥,所有的加密都将形同虚设。密钥交换协议的任务是:在不安全的通道上,让双方协商出一个共享的秘密,而窃听者无法获取这个秘密。

Diffie-Hellman的魔法

1976年,Whitfield Diffie和Martin Hellman发表了《New Directions in Cryptography》,提出了革命性的Diffie-Hellman密钥交换协议。其核心思想基于离散对数问题的计算困难性。

假设Alice和Bob想要协商一个共享密钥:

- 双方约定一个大素数 $p$ 和一个生成元 $g$(这些值可以公开)

- Alice选择一个秘密数 $a$,计算 $A = g^a \mod p$,将 $A$ 发送给Bob

- Bob选择一个秘密数 $b$,计算 $B = g^b \mod p$,将 $B$ 发送给Alice

- Alice计算 $K = B^a \mod p = g^{ab} \mod p$

- Bob计算 $K = A^b \mod p = g^{ab} \mod p$

双方得到了相同的密钥 $K$,而窃听者只能看到 $A$ 和 $B$,无法从中推导出 $a$ 或 $b$。

椭圆曲线的效率革命

传统的Diffie-Hellman需要使用非常大的数(通常3072位或更多)才能提供足够的安全性。椭圆曲线密码学(ECC)能够在更小的密钥尺寸下提供同等的安全性。例如,256位的椭圆曲线密钥相当于3072位的RSA密钥。

Curve25519是由Daniel J. Bernstein设计的椭圆曲线,专门为Diffie-Hellman密钥交换优化。它避免了某些实现陷阱(如弱随机数生成器可能导致私钥泄露),并且在各种平台上都有高性能实现。

WireGuard使用Curve25519进行所有密钥交换操作。一个Curve25519公钥只有32字节,可以用44个Base64字符表示——这使得密钥分发变得极其简单,可以通过短信、邮件甚至口头传递。

IKEv2的多阶段协商

IPSec的密钥交换要复杂得多。IKEv2使用两阶段协商:

第一阶段(IKE SA):双方建立第一个安全关联,用于保护后续的协商消息。这一阶段涉及身份认证(通过预共享密钥或证书)、Diffie-Hellman密钥交换、加密算法协商。结果是一个称为IKE SA的安全上下文。

第二阶段(Child SA):在IKE SA的保护下,双方协商用于实际数据传输的安全关联。可以创建多个Child SA,每个使用不同的加密参数。

这种分层设计提供了灵活性,但也增加了攻击面。IKEv2协议本身包含数十种消息类型和数十种可协商的参数,任何一种实现不当都可能导致安全漏洞。

加密算法:速度与安全的权衡

VPN的加密选择不仅影响安全性,还显著影响性能。现代VPN主要使用两种认证加密(AEAD)算法:AES-GCM和ChaCha20-Poly1305。

AES-GCM:硬件加速之王

AES(Advanced Encryption Standard)是世界上最广泛使用的对称加密算法。GCM(Galois/Counter Mode)是一种认证加密模式,在加密的同时提供完整性验证。

现代CPU普遍支持AES-NI指令集,这使得AES加密解密可以在硬件层面高效执行。在支持AES-NI的处理器上,AES-GCM的性能优势明显。根据教育VPN项目eduVPN的测试,在x86_64平台上,当AES硬件加速可用时,AES-GCM的性能优于ChaCha20-Poly1305。

ChaCha20-Poly1305:软件实现的赢家

ChaCha20是由Daniel J. Bernstein设计的流密码,Poly1305是他设计的消息认证码。两者的组合ChaCha20-Poly1305提供了与AES-GCM相当的安全性,但在没有硬件加速的平台上,性能优势明显。

更重要的是,ChaCha20-Poly1305的软件实现更简单、更容易避免侧信道攻击。AES的查表实现在某些情况下可能泄露时序信息,而ChaCha20的设计天然抵抗这类攻击。

WireGuard选择ChaCha20-Poly1305作为其唯一的对称加密算法。这一选择反映了WireGuard的设计哲学:在保证安全的前提下,追求可预测的性能,避免依赖特定硬件特性。

NAT穿越:在地址转换的迷宫中导航

NAT(Network Address Translation)是VPN工程师的噩梦。当数据包经过NAT设备时,源IP地址和端口会被修改——这对于VPN协议来说,可能意味着连接的中断。

IPSec的NAT困境

原始的IPSec协议在设计时没有考虑NAT。ESP协议使用IP协议号50,不使用端口号。NAT设备无法区分同一公网IP后面的多个VPN客户端。此外,AH协议对IP头进行认证,NAT修改IP头会导致认证失败。

为了解决这个问题,IETF开发了NAT-T(NAT Traversal)机制,定义在RFC 3947和RFC 3948中。核心思想是将ESP数据包封装在UDP中,使用4500端口。这样,NAT设备可以像处理普通UDP流量一样处理IPSec流量。

WireGuard的原生支持

WireGuard在设计之初就考虑了NAT环境。它使用UDP协议,可以配置在任何端口上。更重要的是,WireGuard支持"漫游"——当客户端的公网IP或端口发生变化时(例如从WiFi切换到蜂窝网络),连接可以自动恢复。

WireGuard的"加密密钥路由表"设计使这成为可能。每个对等方由其公钥标识,而不是IP地址。当WireGuard收到一个认证正确的数据包时,它会记录该数据包的外层源IP地址和端口,并用于后续的回复。这意味着客户端可以自由地改变其网络位置,而服务器会自动适应。

VPN封锁与反封锁:一场没有终点的猫鼠游戏

在某些国家和地区,VPN流量会被主动检测和阻断。这催生了一场持续的技术博弈。

深度包检测(DPI)

现代防火墙使用深度包检测技术来识别VPN流量。IPSec的ESP协议有明显的特征:IP协议号50、固定的端口模式。OpenVPN的TLS握手也有可识别的模式。WireGuard虽然更隐蔽,但仍然有固定的数据包大小模式和时序特征。

混淆技术

VPN服务商开发了各种混淆技术来对抗DPI:

端口跳跃:动态改变使用的端口,使基于端口的封堵失效。

流量填充:将小数据包填充到固定大小,隐藏流量模式。

协议伪装:使VPN流量看起来像HTTPS或其他合法流量。Shadowsocks和V2Ray等技术就是这一思路的代表。

域前置:使TLS连接的SNI字段指向一个合法域名,而实际连接到VPN服务器。不过,主流CDN提供商已经普遍禁止了这种做法。

WireGuard的特殊挑战

WireGuard的极简设计在某些环境下反而成为劣势。由于缺乏混淆支持,WireGuard流量在严格的审查环境下更容易被识别和阻断。这也是为什么许多VPN服务商在使用WireGuard的同时,提供基于Shadowsocks或其他混淆协议的选项。

性能、安全、可用性的不可能三角

VPN协议设计面临着经典的工程权衡。没有任何一个协议能在所有维度上都达到最优。

IPSec提供企业级的安全性,但复杂性带来了配置难度和潜在的安全漏洞。根据NIST的统计,IPSec配置错误是VPN安全事件的主要原因之一。

OpenVPN提供了极佳的灵活性和NAT穿越能力,但用户态实现的性能代价在高吞吐量场景下显现。

WireGuard在性能和安全性上表现出色,但缺乏企业级特性(如基于证书的认证、详细日志)和混淆能力。

对于企业IT部门,IPSec/IKEv2可能是合规性和与现有基础设施集成的最佳选择。对于个人用户,WireGuard提供了最佳的性能和安全平衡。对于需要绕过严格网络审查的用户,可能需要结合混淆协议使用。

未来:量子威胁与后量子加密

VPN面临一个迫在眉睫的威胁:量子计算。Shor算法能够在多项式时间内分解大整数和计算离散对数,这意味着当前广泛使用的RSA、DH、ECDH密钥交换协议在量子计算机面前将不再安全。

“现在窃取,将来解密"攻击

攻击者可以记录当前的加密通信,等待量子计算机成熟后再解密。这种攻击对于需要长期保密的数据(如国家机密、商业机密、个人健康记录)构成严重威胁。

后量子密码学

NIST在2024年完成了后量子密码学标准的制定,选择了Crystals-Kyber(密钥封装)和Crystals-Dilithium(数字签名)等算法。这些算法基于被认为在量子计算机面前仍然安全的数学问题,如格问题(lattice problems)。

2025年,多家VPN服务商开始推出支持后量子加密的版本。WireGuard的设计预留了后量子升级的路径——其可选的预共享密钥模式可以与后量子密钥交换结合使用,提供额外的安全层。

欧盟在2025年发布的路线图要求所有成员国在2026年底前开始向后量子密码学过渡。这意味着VPN协议将在未来几年经历重大更新。

写在最后

VPN技术的发展史是一部工程师与威胁模型不断博弈的历史。从PPTP的简单但不安全,到IPSec的安全但复杂,再到WireGuard的简洁与高效,每一代协议都在试图解决前代的问题,同时引入新的权衡。

理解这些技术细节对于做出正确的架构决策至关重要。对于企业来说,选择VPN协议需要考虑威胁模型、合规要求、运维能力。对于个人用户来说,了解不同协议的优缺点有助于选择合适的VPN服务。

当你在咖啡厅的公共WiFi上点击"连接VPN"时,在那一瞬间,你的设备与远程服务器之间完成了一系列复杂的操作:密钥交换、身份认证、隧道建立。这个看似简单的按钮背后,是三十年的密码学研究和网络工程实践。而随着量子计算的威胁逼近,这场技术演进还远未结束。

参考资料

- Donenfeld, J. A. (2017). WireGuard: Next Generation Kernel Network Tunnel. NDSS 2017.

- Kaufman, C., et al. (2010). RFC 5996: Internet Key Exchange Protocol Version 2 (IKEv2). IETF.

- Kent, S., & Seo, K. (2005). RFC 4301: Security Architecture for the Internet Protocol. IETF.

- Ferguson, N., & Schneier, B. (2000). A Cryptographic Evaluation of IPsec. Counterpane Internet Security.

- Bernstein, D. J. (2006). Curve25519: new Diffie-Hellman speed records. PKC 2006.

- Nir, Y., & Langley, A. (2015). RFC 7539: ChaCha20 and Poly1305 for IETF Protocols. IETF.

- Kivinen, T., et al. (2005). RFC 3947: Negotiation of NAT-Traversal in the IKE. IETF.

- Housley, R. (2005. RFC 4303: IP Encapsulating Security Payload (ESP). IETF.

- Schneier, B., & Mudge. (1998). Cryptanalysis of Microsoft’s PPTP Authentication Extensions. Counterpane Labs.

- Perrin, T. (2016). The Noise Protocol Framework. noiseprotocol.org.

- NIST. (2024). Post-Quantum Cryptography Standards. NIST.

- Cloudflare. What is IPsec? Cloudflare Learning Center.

- IVPN. PPTP vs IPSec IKEv2 vs OpenVPN vs WireGuard Comparison.

- Palo Alto Networks. Types of VPN Protocols.

- Future Market Insights. (2025). Virtual Private Network VPN Market Analysis Report.