2012年6月30日午夜,格林威治标准时间23:59:60,一个本应不存在的时间戳被插入全球时钟。就在这一秒,Reddit、LinkedIn、Mozilla等知名网站的服务器突然陷入瘫痪——CPU飙升至100%,Java进程陷入死循环,整个系统几乎完全停滞。这不是黑客攻击,也不是软件漏洞,而是人类历史上最昂贵的一秒钟:闰秒(Leap Second)。

罪魁祸首是Linux内核中的hrtimer(高精度定时器)子系统。当系统时钟突然回拨一秒时,这个从未被充分测试过的代码路径被触发,导致睡眠的应用程序被集体唤醒,CPU瞬间过载。Linux创始人Linus Torvalds事后坦言:“闰秒和夏令时是最让人头疼的东西,因为它们没有严格的规则,属于临时性的变数。”

这个事件暴露了一个常被忽视的事实:时间同步是现代计算基础设施的隐形支柱,而支撑这根支柱的协议——NTP(Network Time Protocol),已经默默运行了四十年。

时钟漂移:为什么计算机永远走不准

理解NTP的重要性,首先要理解计算机时钟的本质缺陷。

每台计算机的主板上都有一个石英晶体振荡器,它以固定频率振动来驱动系统时钟。问题在于,这个振荡器从来不是绝对精确的。典型的石英晶振精度在±20至±50 ppm(parts per million,百万分之一)之间,这意味着每天可能产生1.7至4.3秒的偏差。

更糟糕的是,晶振频率受温度影响显著。一个标称±20 ppm的晶振,在0°C至85°C的工作温度范围内,实际偏差可能扩大到±100 ppm甚至更多。这就是为什么数据中心需要严格的温控——不仅是为了服务器稳定,也是为了时钟准确。

老化和机械应力也会导致晶振频率逐渐漂移,这种"年老化率"通常在±1至±5 ppm每年。一台运行五年的服务器,其时钟可能已经偏离了数十秒。

这种漂移对于日常使用或许可以接受,但在分布式系统中却是灾难性的。Google的Spanner数据库需要时钟同步精度在10毫秒以内,否则分布式事务的正确性无法保证。高频交易系统更是要求微秒级精度——一微秒的差距可能意味着数百万美元的盈亏。

NTP的诞生与演进:从RFC 958到NTPv4

NTP的设计者是特拉华大学的David L. Mills教授。1985年,他发表了RFC 958,定义了NTP的第一个版本。这不是Mills第一次涉足时间同步领域——早在ARPANET时代,他就开始研究如何在分布式系统中协调时钟。

Mills的设计哲学是优雅的妥协。他深知不可能实现完美的时钟同步,因此将目标设定为"足够好":在广域网上达到毫秒级精度,在局域网上达到亚毫秒级精度。为此,他设计了一套完整的架构:

层次化的时间分发体系(Stratum)。Stratum 0是参考时钟源——原子钟、GPS接收器、无线电时钟等,它们提供最精确的时间但本身不运行NTP。Stratum 1服务器直接连接参考时钟,Stratum 2服务器从Stratum 1获取时间,以此类推,最高到Stratum 15。Stratum 16表示"未同步"。这种层次结构确保了时间源的权威性可追溯,同时分散了服务器负载。

四次握手的同步机制。客户端发送一个NTP请求包,携带发送时间戳T1。服务器收到后记录接收时间T2,然后准备响应,记录发送时间T3。客户端收到响应后记录接收时间T4。通过这四个时间戳,客户端可以计算时钟偏移(offset)和往返延迟(delay):

$$\text{offset} = \frac{(T_2 - T_1) + (T_3 - T_4)}{2}$$$$\text{delay} = (T_4 - T_1) - (T_3 - T_2)$$图片来源: NetworkAcademy.io

这个公式假设网络延迟是对称的——请求和响应路径延迟相同。在理想情况下,这是成立的。但在现实网络中,路由不对称、拥塞控制、流量工程等因素会导致两个方向的延迟不同。这种不对称性是NTP精度的根本限制之一。

时钟选择算法。NTP客户端通常会配置多个时间服务器。如何从多个可能存在偏差的时间源中选择最可信的?Mills采用了Keith Marzullo在1985年提出的交集算法(Intersection Algorithm)。该算法为每个时间源构造一个"正确性区间",然后找到包含最多区间交集的子集。被排除的时间源被称为"falseticker"——它们可能是恶意的、故障的,或者网络路径异常。

时钟训练(Discipline)。NTP不会立即将系统时钟设置为计算出的时间,而是通过调整时钟频率来逐步收敛。这被称为"训练"或"驯服"。这种渐进式调整避免了时间跳变可能导致的日志混乱、定时器失效等问题。

NTP经历了多次版本演进。NTPv3(RFC 1305,1992年)引入了更精确的时钟模型和自适应轮询间隔。NTPv4(RFC 5905,2010年)增加了对IPv6的支持、改进了时钟训练算法、引入了自动化配置机制。尽管版本更新,核心架构保持稳定——这证明了Mills原始设计的远见。

时间戳的千年之困

NTP使用64位时间戳,其中32位表示整数秒,32位表示小数秒。时间起点是1900年1月1日0时0分0秒(UTC)。这个格式提供了约136年的表示范围,称为一个"时代"(Era)。

问题在于,第一个NTP时代将在2036年结束。届时,时间戳将从接近最大值回绕到接近零值。这与著名的"Year 2038问题"(Unix时间戳将在2038年溢出)类似,但发生得更早。

NTPv4通过引入"时代编号"(Era Number)来解决这个问题。时代编号作为扩展字段传输,明确指示当前处于哪个136年的时代。理论上,NTP可以工作到遥不可及的未来。但现实是,大量旧系统和嵌入式设备可能只实现了基础的64位时间戳,对时代编号一无所知。2036年可能不会像2012年闰秒那样戏剧性崩溃,但那些未经升级的系统可能会产生诡异的时间错误。

闰秒:一秒钟的全球危机

闰秒是为协调世界时(UTC)与地球自转时间(UT1)的差异而引入的。由于地球自转速度受到潮汐摩擦、大气运动、地核流动等因素影响而逐渐变慢,UTC与UT1之间会累积偏差。国际地球自转与参考系服务(IERS)会在偏差接近0.9秒时宣布插入闰秒。

自1972年以来,已插入27个闰秒,最近一次是2016年12月31日。闰秒的插入没有规律可循——有时三年两次,有时七年一次。这种不可预测性是软件系统的噩梦。

2012年闰秒事件的余波远超预期。Reddit的服务器运行Cassandra数据库(基于Java),当Linux内核的hrtimer被闰秒触发时,Java进程陷入死循环。Gawker Media的Tomcat服务器、Mozilla的Hadoop集群都受到影响。甚至一些航空公司的预订系统也出现故障。

问题根源在于Linux内核处理时间回拨的方式。当NTP宣布插入闰秒时,内核将系统时钟回拨一秒。hrtimer子系统维护的定时器突然发现"目标时间"已经过去,于是触发所有相关定时器。大量线程被同时唤醒,CPU无法处理,系统陷入瘫痪。

讽刺的是,补丁早在2012年3月就已提交,但许多系统运行的是旧版内核。Linus Torvalds评论道:“这真是经典的案例——代码几乎从不执行,因此用户在正常条件下从不测试。”

**闰秒涂抹(Leap Smear)**是Google提出的解决方案。从2008年开始,Google不再在闰秒时刻直接调整时钟,而是在闰秒前后的24小时内,将每一秒稍微"拉长"。具体来说,每个SI秒被拉长约11.6微秒,累计24小时正好补偿一秒。

这种方法的优点是时钟永远不会出现跳变,对应用程序完全透明。缺点是涂抹期间的时间与标准UTC存在偏差,最多可达0.5秒。对于需要严格UTC一致性的应用(如科学实验),这可能不可接受。

2015年和2016年的闰秒处理相对平稳,很大程度上归功于业界的重视和Google涂抹方案的推广。亚马逊、微软等云服务商也采用了类似策略。但时至今日,闰秒仍是一个需要提前准备的事件——没有自动化的解决方案能够完全消除风险。

2022年,国际计量大会(CGPM)通过决议,建议在2035年前废除闰秒。这意味着UTC将不再追踪地球自转,而是纯粹基于原子时。但在这个决议全面实施之前,闰秒仍将继续困扰我们。

NTP的安全噩梦

NTP诞生于一个更单纯的互联网时代,安全从未是首要考虑。协议使用UDP端口123,没有内置加密或认证机制。这种设计在2013-2014年引发了严重的DDoS攻击浪潮。

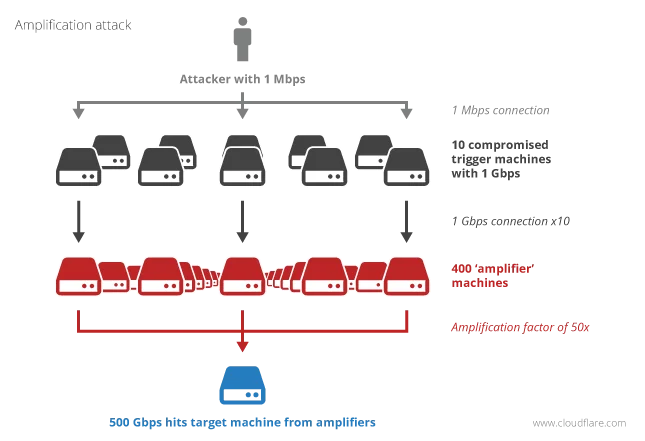

CVE-2013-5211暴露了一个危险的特性:monlist(Monitor List)命令。这个命令返回NTP服务器最近交互过的600个客户端地址,响应数据量可达48KB,而请求只有234字节——放大因子高达206倍。攻击者可以伪造源IP地址,向大量开放NTP服务器发送monlist请求,将海量流量反射到受害者。

图片来源: Cloudflare Blog

Cloudflare的安全分析显示,2014年初,NTP放大攻击成为最流行的DDoS手段之一。攻击规模可达数百Gbps,足以击垮大多数在线服务。

缓解措施包括:升级ntpd到4.2.7p26以上版本(monlist被替换为需要认证的mrulist)、禁用Monitor功能、在防火墙上过滤NTP控制报文。但更根本的问题是:NTP协议本身缺乏身份验证。

攻击者可以伪造NTP响应,让受害者的时钟偏离真实时间。想象一下,如果银行服务器的时间被调快一小时,定时转账可能在预期之前执行;如果证书服务器的时间被调慢,已过期的SSL证书可能被错误地接受。

**NTS(Network Time Security)**是针对这一问题的现代解决方案,于2020年作为RFC 8915发布。NTS分为两个子协议:NTS-KE(密钥交换)使用TLS 1.3建立安全通道并协商密钥;后续的NTP报文通过扩展字段携带认证信息。NTS确保客户端可以验证时间服务器的身份,并且报文在传输过程中未被篡改。

然而,NTS的部署进展缓慢。许多老旧设备无法升级,公共NTP服务器的支持也参差不齐。在可预见的未来,NTP的安全问题仍将持续存在。

NTP vs PTP vs Chrony:没有银弹的权衡

时间同步领域存在多种解决方案,它们针对不同的场景做出了不同的权衡。

**PTP(Precision Time Protocol,IEEE 1588)**追求极致精度,可达亚微秒甚至纳秒级别。关键是硬件时间戳——网卡在物理层记录报文的发送和接收时间,消除了操作系统协议栈处理延迟的影响。PTP还假设网络延迟对称,并使用透明时钟(Transparent Clock)机制让交换机补偿转发延迟。

PTP的代价是昂贵的硬件支持。每台交换机、每个网卡都需要支持PTP协议。这使得PTP主要应用于电信基站、金融交易、工业自动化等"时间就是金钱"的场景。在金融领域,欧洲的MiFID II法规要求高频交易系统时钟与UTC的偏差不超过100微秒,这几乎强制使用PTP。

Chrony是NTP的现代实现,针对不可靠网络环境进行了优化。相比传统的ntpd,Chrony有几个显著优势:

- 快速收敛:Chrony可以在几分钟内同步时钟,而ntpd可能需要数小时。这对于云环境和容器化部署至关重要——实例启动后需要快速获得准确时间。

- 处理大偏差:如果本地时钟偏离真实时间数小时,ntpd可能拒绝同步(担心是配置错误),而Chrony会逐步调整。

- 网络抖动容忍:Chrony使用更先进的统计算法,在网络延迟波动较大的环境中表现更稳定。

Chrony已成为Red Hat Enterprise Linux、CentOS等发行版的默认NTP实现,在服务器领域获得了广泛采用。

| 特性 | NTP (ntpd) | Chrony | PTP |

|---|---|---|---|

| 典型精度 | 毫秒级 | 毫秒级(局域网可达微秒级) | 亚微秒/纳秒级 |

| 收敛速度 | 数小时 | 数分钟 | 秒级 |

| 硬件要求 | 无特殊要求 | 无特殊要求 | 需要PTP支持设备 |

| 网络环境 | 适合稳定网络 | 适合动态网络 | 需要受控网络 |

| 主要应用 | 通用时间同步 | 服务器/云环境 | 金融/电信/工业 |

没有一种方案能够满足所有需求。高频交易所需要PTP,普通Web服务器只需要NTP,云原生环境可能偏好Chrony。选择的依据是精度需求、成本约束和网络条件的综合权衡。

公共NTP基础设施:全球协作的隐形网络

NTP能够工作,离不开全球范围内数以万计的公共时间服务器。这些服务器由政府机构、研究机构、企业和志愿者共同运营。

NIST Internet Time Service是美国国家标准与技术研究院运营的时间服务,提供多个Stratum 1服务器,直接连接NIST的原子钟。这是美国最权威的公共时间源之一。

pool.ntp.org是一个分布式的NTP服务器池项目。通过DNS轮询机制,用户访问pool.ntp.org时会被分配到最近的服务器。该项目目前有超过4000台服务器参与,是全球最大的公共NTP基础设施。任何人都可以捐献服务器参与其中。

Google Public NTP(time.google.com)提供带有闰秒涂抹的时间服务。这使得使用Google时间源的应用无需担心闰秒跳变问题。但需要注意的是,Google的时间与标准UTC在闰秒前后存在差异,不应与未涂抹的时间源混用。

中国区域的公共NTP服务包括国家授时中心的ntp.ntsc.ac.cn、阿里云的ntp.aliyun.com等。由于地理位置和网络因素,使用本地时间源通常能获得更低的延迟和更高的精度。

使用公共NTP服务时,最佳实践是配置多个独立的时间源。NTP的时钟选择算法会自动识别异常服务器,多个源可以提供冗余保护。

时间同步的未来

NTP已经运行了近四十年,但时间同步的挑战从未停止。

5G和边缘计算带来了新的精度要求。5G标准要求基站之间的时间同步精度在1.5微秒以内,以支持TDD(时分双工)和协调多点传输。这超出了NTP的能力范围,需要PTP或GPS同步。随着边缘计算节点的大量部署,如何在广域分布的环境中保持微秒级同步,是一个开放问题。

量子通信可能改变时间同步的范式。理论上,通过量子纠缠可以实现"瞬时"的时间传递,不受光速延迟限制。但这目前仍处于实验室阶段,距离实用化还很遥远。

闰秒的终结可能简化时间同步的复杂性。如果2035年废除闰秒的决议落实,UTC将不再追踪地球自转,成为纯粹的原子时。太阳正午与12:00 UTC的偏差会逐渐累积,但可能需要几个世纪才会达到显著程度。在那之前,时间同步工程师们将少一个需要头疼的问题。

四十年前,David Mills设计NTP时,可能没有预料到它会支撑起整个数字世界的时间基础设施。从金融交易到电力调度,从航空管制到社交网络,每一秒的准确背后都有NTP在工作。这个协议的持久生命力,源于务实的工程哲学:不求完美,但求可靠;不求激进,但求渐进。

在计算机科学中,很少有系统能够穿越四个十年而保持核心架构不变。NTP做到了。它提醒我们,好的设计不需要追逐潮流——解决真实的问题,做正确的权衡,保持简单和稳健,时间会证明一切。

参考资料

- Mills, D. L. (2003). A Brief History of NTP Time: Memoirs of an Internet Timekeeper. ACM SIGCOMM Computer Communication Review.

- RFC 5905 - Network Time Protocol Version 4: Protocol and Algorithms Specification

- RFC 8915 - Network Time Security for the Network Time Protocol

- Cloudflare. (2014). Understanding and Mitigating NTP-based DDoS Attacks

- Google. (2017). Leap Smear - Public NTP

- WIRED. (2012). The Inside Story of the Extra Second That Crashed the Web

- NIST Internet Time Service - https://www.nist.gov/pml/time-and-frequency-division/time-services

- Network Academy. Network Time Protocol (NTP) - https://www.networkacademy.io/ccna/network-services/network-time-protocol-ntp

- Meinberg. Structure of the NTP Data Packet

- Chrony Project. Comparison of NTP implementations

- IEEE 1588 - Precision Time Protocol (PTP) Standard