双重认证为何频频失守:从SIM劫持到FIDO2的多因素认证二十年攻防博弈

2019年8月30日,Twitter首席执行官Jack Dorsey的账号突然开始发布种族歧视言论。攻击者没有破解他的密码,而是通过一种名为"SIM交换"的技术接管了他的手机号码,进而绕过了短信双重验证。这一事件揭示了多因素认证(MFA)领域一个长期被忽视的真相:并非所有的"双重认证"都同样安全。 ...

2019年8月30日,Twitter首席执行官Jack Dorsey的账号突然开始发布种族歧视言论。攻击者没有破解他的密码,而是通过一种名为"SIM交换"的技术接管了他的手机号码,进而绕过了短信双重验证。这一事件揭示了多因素认证(MFA)领域一个长期被忽视的真相:并非所有的"双重认证"都同样安全。 ...

2019年7月2日,一个普通的周二下午,全球数十万网站突然无法访问。Cloudflare的全球服务中断了27分钟,受影响的网站包括Discord、Omegale、Buffer等知名服务。这不是黑客攻击,不是硬件故障,也不是配置错误。罪魁祸首是一行正则表达式。 ...

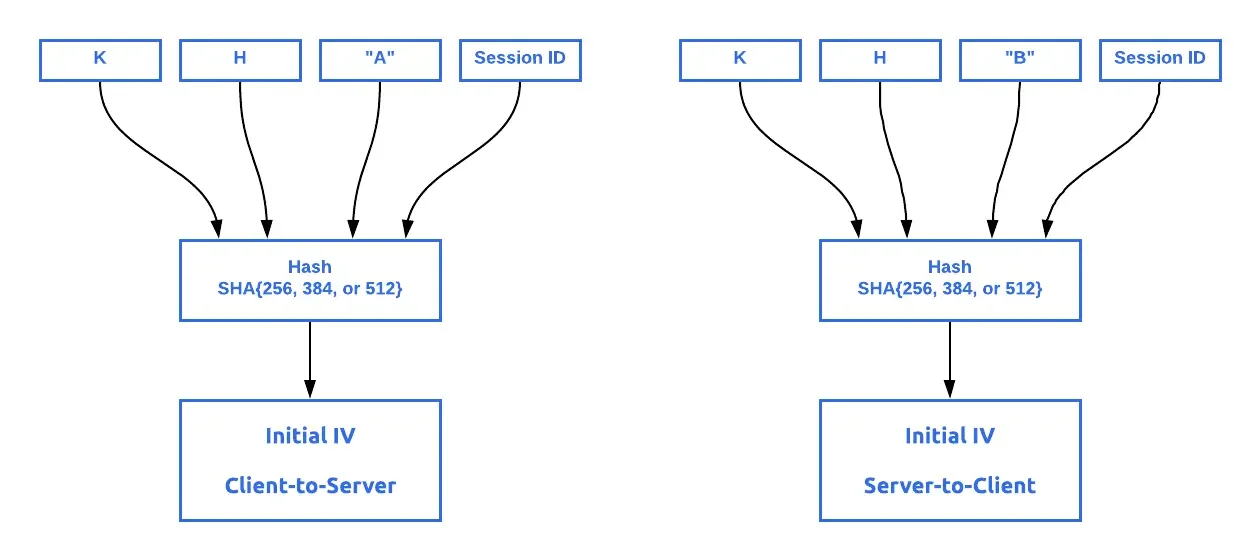

1995年,赫尔辛基理工大学的研究员Tatu Ylönen在学校的网络上发现了一次密码嗅探攻击。当时的远程登录协议——Telnet、rlogin、rsh——都是明文传输,攻击者可以轻易截获所有凭据。这次事件催生了SSH协议。 ...

2012年12月,第29届混沌通信大会(29C3)在汉堡举行。Harry Halpin在演讲中抛出一个颇具挑衅意味的标题——“Re-igniting the Crypto Wars on the Web”(在Web上重新点燃密码学战争)。这不是耸人听闻。当时的背景是:斯诺登事件尚未爆发,但全球范围内的网络监控已成公开的秘密。Web应用亟需端到端加密能力,而JavaScript却在这方面显得力不从心。 ...

一个URL能被解析出多少种不同的结果?答案可能会让你感到意外。 2022年,安全研究人员Joshua Reynolds等人发表了一篇题为《Equivocal URLs: Understanding the Fragmented Space of URL Parser Implementations》的学术论文。他们对15个主流URL解析器进行了系统测试,发现了一个令人震惊的事实:针对同一个URL,不同解析器给出的主机名竟然可以完全不同。更严重的是,某些情况下这种差异会被攻击者利用,绕过Google Safe Browsing和VirusTotal等安全检测系统。 ...

2023年2月,Reddit上一位用户发现,只需让ChatGPT扮演一个名为"DAN"(Do Anything Now)的角色,就能绕过模型的安全限制,让它回答本应拒绝的问题。这个看似简单的角色扮演提示,揭示了深度学习模型安全对齐的深层脆弱性。 ...

2021年10月,剑桥大学的两位研究员向19家科技公司发送了一份措辞谨慎的安全报告。报告中包含一段C代码,看起来简单到不值一提:检查用户是否为管理员,如果不是就什么都不做。然而,编译运行后,程序却打印出了"You are an admin." ...