在终端里选中一段文本,复制,切换到浏览器准备粘贴——剪贴板是空的。这不是bug,而是X11窗口系统四十年前的设计决策在今天的投影。

一个被误解了四十年的"特性"

许多Linux用户都经历过这样的困惑:明明复制了内容,怎么粘贴时就没了?答案藏在X11的核心设计里——X11根本没有"剪贴板"这个概念。

在Windows或macOS上,剪贴板是一个由操作系统维护的独立缓冲区。复制操作将数据写入这个缓冲区,粘贴操作从缓冲区读取数据。这是一个直观的、符合直觉的模型。

X11选择了完全不同的路径。它定义了一种叫做"选区"(Selection)的机制。当你复制内容时,应用程序并不会把数据发送给X服务器保存,而是告诉X服务器:“我现在拥有CLIPBOARD选区的所有权”。当另一个应用请求粘贴时,X服务器会通知选区的拥有者,由拥有者直接把数据发送给请求者。

这意味着什么?选区的拥有者必须一直存活才能响应粘贴请求。 如果你复制内容后关闭了应用程序,剪贴板内容就消失了——因为那个唯一知道数据内容的进程已经不存在了。

这种设计在1987年是有道理的。当时的网络环境带宽有限,X11被设计为一个网络透明的窗口系统。让X服务器存储所有剪贴板数据意味着大量的网络传输和服务器内存占用。让客户端按需提供数据,可以在本地操作时避免任何数据传输,在远程操作时也只需传输实际被粘贴的数据。

三种选区的历史遗留

X11定义了三种标准选区:PRIMARY、SECONDARY和CLIPBOARD。

PRIMARY选区是X11最具争议的设计。当你在任何地方选中文本时,这段文本就自动进入了PRIMARY选区。不需要按Ctrl+C,选中即复制。粘贴时使用鼠标中键。这是Unix传统的一部分,从X10时代就存在了。

CLIPBOARD选区则是后来为了与Windows和macOS兼容而添加的。它遵循我们熟悉的Ctrl+C/Ctrl+V模型——只有明确的复制操作才会设置CLIPBOARD选区。

SECONDARY选区几乎没人使用。ICCCM规范定义它为"接受两个参数的命令的第二个参数",但几乎没有应用程序实现了这个功能。

这种设计导致了长期的混乱。早期的Qt和Emacs版本将PRIMARY和CLIPBOARD混用——选中任何文本都会覆盖剪贴板,这意味着你不能先选中一段文本再粘贴替换它。后来的共识是两者分离:PRIMARY用于鼠标选中/中键粘贴,CLIPBOARD用于显式复制/粘贴。但不同应用程序的行为仍然不统一。

从X10到X11:为什么放弃Cut Buffer

X10时代有一种更简单的机制叫Cut Buffer。Cut Buffer是X服务器维护的固定大小缓冲区,复制时数据真的存入服务器,粘贴时从服务器读取。这和现代操作系统的剪贴板模型非常相似。

X11为什么要废弃它?Cut Buffer有几个致命缺陷:

首先,Cut Buffer只能存储ASCII文本。在X11设计时,人们意识到需要支持更多数据类型——图像、富文本、自定义格式。Cut Buffer的固定缓冲区设计无法适应这些需求。

其次,Cut Buffer要求数据实际存储在X服务器。在客户端和服务器分离的网络环境下,这意味着每次复制都要把数据传输到服务器,即使这段数据可能永远不会被粘贴。

X11的Selection机制通过一种称为"惰性求值"的策略解决了这些问题。数据不传输,只传递"谁有数据"的信息。实际的传输只在粘贴时发生。数据格式通过MIME类型协商,源应用可以提供多种格式的数据供目标应用选择。

但这带来了新的复杂性:Selection传输是异步的,涉及X服务器、源客户端、目标客户端三方的多次消息传递。对于大数据,X11定义了INCR(Incremental)机制,允许数据分块传输。这使得正确实现剪贴板变得极其复杂,许多应用程序的实现都有微妙的bug。

Wayland的彻底重构

Wayland在2008年由Kristian Høgsberg发起,目标是简化Linux桌面架构。在剪贴板方面,Wayland做出了根本性的改变。

核心变化是安全模型。在X11下,任何客户端都可以随时读取剪贴板内容——这是一个严重的安全漏洞。恶意软件可以在后台监控剪贴板,窃取用户复制的密码、信用卡号等敏感信息。

Wayland引入了focus-based访问控制:只有当前拥有键盘焦点的窗口才能访问剪贴板。后台应用既不能读取剪贴板,也不能修改剪贴板。

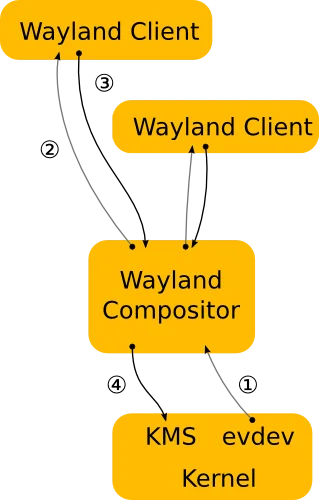

图片来源: wayland.freedesktop.org

在Wayland架构中,合成器(Compositor)承担了显示服务器的角色。剪贴板数据仍然存储在源客户端,但访问控制由合成器严格管理。当用户执行粘贴操作时,合成器会检查请求者是否拥有焦点,然后才允许数据传输。

Wayland使用wl_data_device接口管理剪贴板。源客户端创建wl_data_source对象并注册支持的MIME类型,然后调用wl_data_device_set_selection设置选区。目标客户端通过wl_data_device.data_offer事件了解可用的数据类型,通过wl_data_offer.receive请求数据传输。

数据传输通过文件描述符(file descriptor)进行,这是一种高效的进程间通信方式。源客户端将数据写入管道的一端,目标客户端从另一端读取,合成器只负责协调这个过程的权限。

终端复用器的困境

tmux和screen这类终端复用器在剪贴板问题上面临独特的挑战。它们运行在远程服务器上,与本地剪贴板完全隔离。

OSC 52转义序列提供了一种解决方案。OSC(Operating System Command)是终端的控制序列族,OSC 52专门用于剪贴板操作。其格式为:

ESC ] 52 ; <selection> ; <base64-data> BEL

当终端模拟器接收到这个序列时,它会将base64解码后的数据放入系统剪贴板。这使得远程应用可以通过终端与本地剪贴板交互。

但tmux的实现带来了一些意外行为。tmux作为终端模拟器的代理,会拦截OSC 52序列。复制操作会转发给终端,但粘贴操作总是从tmux自己的缓冲区读取。这是设计决策:tmux支持多个客户端同时连接,每个客户端可能连接不同的主机,应该用哪个客户端的剪贴板作为粘贴源?

解决方案是refresh-client -l命令,它会将系统剪贴板内容同步到tmux缓冲区。在tmux配置中添加:

bind ] run "tmux refresh-client -l && tmux paste-buffer"

容器与隔离环境的挑战

Docker容器与主机的剪贴板隔离是一个常见的痛点。容器内的进程无法访问主机的剪贴板机制。

对于X11,最常见的方法是共享X11套接字:

docker run -v /tmp/.X11-unix:/tmp/.X11-unix -e DISPLAY=$DISPLAY ...

这使得容器内的应用可以连接到主机的X服务器,从而访问剪贴板。但这也意味着容器内的应用可以访问主机的整个X会话——这是一个安全风险。

对于Wayland,情况更复杂。Wayland的设计理念是安全隔离,直接共享Wayland套接字会暴露整个图形会话。更安全的方案是使用Wayland的跨进程剪贴板协议,如wlr-data-control,但这需要合成器的特殊支持。

剪贴板管理器的安全悖论

剪贴板管理器(如CopyQ、Parcellite、Klipper)试图解决X11剪贴板数据持久化的问题。它们作为选区的"窃取者"工作:当任何应用设置剪贴板时,管理器立即读取数据并存储到自己的缓冲区,然后自己成为新的选区拥有者。

这解决了数据持久化问题,但带来了新的安全风险:剪贴板管理器存储了用户复制的所有内容的历史记录。如果你复制了密码,它会留在剪贴板历史中,任何能访问管理器数据的应用都可能读取。

现代密码管理器采用特殊标记来缓解这个问题。KDE的Klipper识别x-kde-passwordManagerHint标记,当值设为secret时会从历史中排除该项。类似的机制也存在于其他平台,如macOS的org.nspasteboard.ConcealedType。

Wayland下的剪贴板管理器面临更多限制。由于只有前台应用能访问剪贴板,管理器必须使用特殊的协议扩展如wlr-data-control或ext-data-control。这些协议要求管理器以特权客户端身份运行,增加了安全边界的重要性。

命令行工具的演变

X11下最常用的剪贴板命令行工具是xclip和xsel。它们面临一个共同的问题:由于X11的selection owner机制,这些工具必须在后台持续运行才能提供剪贴板数据。

当你执行echo "hello" | xclip -selection clipboard时,xclip会fork一个后台进程,这个进程持有CLIPBOARD选区的所有权。当其他应用请求粘贴时,这个后台进程响应数据请求。

xclip和xsel的主要区别在于功能范围。xclip支持操作cut buffer(虽然已被废弃),而xsel不支持。xsel的命令行界面在某些操作上更直观,如xsel -b直接操作CLIPBOARD选区。

Wayland下的对应工具是wl-copy和wl-paste。它们的工作方式不同:由于Wayland的限制,这些工具需要前台窗口权限。wl-copy会创建一个临时的1x1像素窗口来获取焦点,然后设置剪贴板内容。这有时会在某些合成器上出现问题,特别是焦点策略严格的配置。

跨设备同步的复杂性

现代剪贴板同步功能(如Windows Cloud Clipboard、Apple Universal Clipboard、KDE Connect)在便利性和安全性之间做出了艰难的权衡。

Windows Cloud Clipboard将剪贴板历史同步到微软服务器,但未实现端到端加密——微软可以读取同步的内容。Apple Universal Clipboard使用端到端加密的本地蓝牙传输,数据不在苹果服务器停留,但大小和时间都有限制。

KDE Connect在本地网络设备间同步剪贴板,使用TLS加密传输。它提供了排除敏感数据的选项,但需要应用程序主动设置标记。在Wayland环境下,KDE Connect的剪贴板同步功能目前不可用,这是一个尚未解决的技术障碍。

Android 10引入的剪贴板访问限制使跨设备同步变得更加复杂。后台应用无法读取剪贴板,这意味着从手机向电脑同步剪贴板内容需要前台应用主动触发。

最佳实践与权衡

理解剪贴板机制的底层原理后,可以根据使用场景做出合理选择:

终端用户:确保终端模拟器支持OSC 52(大多数现代终端如Alacritty、Kitty、WezTerm都支持)。如果使用tmux,配置set-clipboard on并理解粘贴行为的限制。

远程开发:SSH环境下使用ssh -X启用X11转发可以让远程应用访问本地剪贴板。对于纯终端场景,配置远程的vim/nvim使用OSC 52提供器。

安全敏感环境:避免使用剪贴板同步功能。密码管理器应使用自动填充功能而非剪贴板。如果必须使用剪贴板,配置自动清除延迟并确保剪贴板管理器正确排除敏感数据。

容器化应用:只在必要时共享X11/Wayland套接字,考虑使用Xwayland或专用剪贴板共享工具降低权限暴露。

开发者:实现剪贴板功能时,正确处理多种MIME类型,支持PRIMARY和CLIPBOARD两种选区(X11下),在复制密码等敏感数据时设置适当的排除标记。

剪贴板是一个看似简单实则复杂的基础设施。它涉及进程间通信、权限控制、数据格式协商、网络透明性等多个层面。X11的设计反映了1980年代的技术约束和设计哲学,而Wayland则代表了现代安全意识的回应。理解这些底层机制,才能在遇到问题时做出正确的诊断和配置。

参考资料

- X.Org Foundation. “Inter-Client Communication Conventions Manual (ICCCM).” X11R7.6 Documentation.

- Freedesktop.org. “Clipboard Specification.” https://specifications.freedesktop.org/clipboard/latest

- Simon Ser. “wlr-data-control-unstable-v1 Protocol.” Wayland Explorer. https://wayland.app/protocols/wlr-data-control-unstable-v1

- emersion. “Wayland clipboard and drag & drop.” https://emersion.fr/blog/2020/wayland-clipboard-drag-and-drop/

- James Hunt. “Managing the X11 Clipboard.” https://jameshunt.us/writings/x11-clipboard-management-foibles/

- Ihor Kalnytskyi. “On tmux OSC-52 support.” https://kalnytskyi.com/posts/on-tmux-osc52-support/

- Ctrl.blog. “Your clipboard is only as secure as your device.” https://www.ctrl.blog/entry/clipboard-security.html

- XFree86. “Xterm Control Sequences.” https://www.xfree86.org/current/ctlseqs.html

- ArchWiki. “Clipboard.” https://wiki.archlinux.org/title/Clipboard

- Wayland.freedesktop.org. “Wayland Architecture.” https://wayland.freedesktop.org/architecture.html