2011年,Heroku联合创始人Adam Wiggins发布了《十二因子应用》方法论。第三条原则"配置"(Config)写得斩钉截铁:“有时应用会将配置以常量形式存储在代码中。这违反了十二因子原则,后者要求严格将配置与代码分离。” 推荐的方案是使用环境变量。

这套方法论在过去十四年间被奉为云原生开发的圭臬。从初创公司到财富500强,从单机部署到Kubernetes集群,环境变量成为了传递配置和密钥的事实标准。

然而,事情正在起变化。

2021年,安全公司Orca Security对AWS Lambda函数进行了一次大规模扫描,结果令人震惊:26.7%的函数在环境变量中存储了敏感信息——数据库密码、API密钥、授权令牌,全部以明文形式暴露在配置界面中。同年,云安全公司Permiso的研究报告指出,攻击组织TeamTNT已经将"从环境变量窃取凭证"作为其攻击链的标准步骤。

MITRE的通用弱点枚举(CWE)早已将这一行为收录为CWE-526:环境变量中明文存储敏感信息。OWASP在《密钥管理备忘单》中明确警告:环境变量不应作为密钥的存储位置。

一个被广泛采纳的最佳实践,为何成为了安全专家口中的"隐形陷阱"?

一个设计原则的时代错位

要理解这个问题,需要回到2011年。

当时的软件部署环境与今天截然不同。Heroku作为一个平台即服务(PaaS)提供商,面临的核心挑战是:如何让开发者能够轻松地将同一份代码部署到开发、测试、生产等多个环境,而不需要修改代码?

Wiggins给出的答案是:将所有环境间差异提取为配置,通过环境变量注入。这个设计背后的隐含假设是:

- 环境变量只在进程启动时设置一次

- 运行环境的边界是可信的

- 攻击者难以获得shell访问权限

在2011年的威胁模型下,这些假设是合理的。但云原生时代彻底改变了游戏规则。

威胁模型已经改变

今天的应用运行在容器编排平台、无服务器函数、托管Kubernetes服务中。攻击者的攻击面已经从"获取shell访问"扩展到:

- 利用容器逃逸漏洞

- 滥用云元数据服务

- 通过供应链攻击植入恶意代码

- 利用错误配置的IAM权限

在这种环境下,环境变量的安全隐患被放大了数倍。

环境变量的六大安全隐患

隐患一:进程继承的全局暴露

环境变量的一个根本特性是:子进程自动继承父进程的所有环境变量。

这个设计初衷是为了方便进程间传递配置,但在安全视角下,它意味着:

# 攻击者只需要在一个进程中执行

import os

for key, value in os.environ.items():

print(f"{key}: {value}")

更危险的是,现代应用通常会启动多个子进程和工具:

- 调试工具(如调试器、性能分析器)

- 监控代理(如APM工具、日志收集器)

- 构建工具(如webpack、esbuild)

- 测试框架

每一个子进程都能完整访问父进程的环境变量,包括所有的密钥。

CWE-526的扩展描述明确指出:“存储在环境变量中的信息可以被执行上下文中的其他进程访问,包括依赖项执行的子进程,或云环境中的无服务器函数。”

隐患二:/proc文件系统的只读泄露

在Linux系统中,每个进程的环境变量都可以通过/proc文件系统访问:

# 任何有权限的用户都可以读取

cat /proc/<pid>/environ

这意味着:

- 拥有文件读取权限的攻击者可以枚举所有进程

- 本地文件包含(LFI)漏洞可能升级为密钥泄露

- 容器内的攻击者可以通过

/proc/self/environ获取所有环境变量

2024年的一项研究表明,通过LFI漏洞访问/proc/self/environ已经成为Web应用攻击的常见手法。攻击者可以通过在HTTP请求中注入恶意内容,然后触发崩溃或错误,使这些内容出现在环境变量中,最终实现远程代码执行。

隐患三:崩溃转储的持久化暴露

当程序崩溃时,操作系统可能会生成核心转储(core dump)。这些转储文件通常包含:

- 内存快照

- 寄存器状态

- 完整的环境变量副本

问题在于:

-

崩溃转储可能被发送到第三方:在容器化环境中,崩溃转储可能被日志收集系统捕获并转发到集中式日志平台。如果环境变量中包含密钥,这些密钥就会被永久存储在日志系统中。

-

调试工具可能暴露环境变量:许多崩溃报告工具(如Sentry、Bugsnag)会收集环境信息。如果配置不当,环境变量可能被包含在错误报告中。

-

云提供商的崩溃分析服务:AWS、GCP等云提供商提供崩溃分析服务,这些服务可能会处理包含密钥的转储文件。

Red Hat在2025年的安全公告中指出:“单个崩溃转储或详细日志条目可能会无意中将凭证泄露到日志系统中,在那里它们可能被长期存储。”

隐患四:日志意外暴露

这可能是最常见的泄露途径。

开发者经常在调试时打印环境变量:

// 调试代码,忘记删除

console.log('Environment:', process.env);

或者更隐蔽的方式:

# 看似无害的日志

logging.info(f"Starting with config: {os.environ}")

这些代码一旦部署到生产环境,密钥就会流入:

- 应用日志文件

- 日志聚合平台

- 开发者的调试终端

2024年GitHub上的一篇安全报告指出,通过日志泄露环境变量是第三方依赖项窃取密钥的主要方式之一。

隐患五:容器编排平台的伪安全

Kubernetes和Docker都提供了"Secrets"功能,但它们的默认实现存在严重问题。

Kubernetes Secrets的默认行为:

Kubernetes Secrets默认以Base64编码存储在etcd中(不是加密)。更关键的是,当Secrets被注入为环境变量时:

env:

- name: DB_PASSWORD

valueFrom:

secretKeyRef:

name: db-secret

key: password

这些值会被写入Pod的规格中,并存储在etcd中。任何有权限读取Pod规格的用户都能看到密钥。

Docker环境变量的问题:

在Docker Compose中,环境变量通常这样定义:

services:

app:

environment:

- DB_PASSWORD=secret123

这些环境变量会被:

- 包含在容器镜像的元数据中

- 通过

docker inspect命令可见 - 可能被意外提交到镜像仓库

2024年一篇题为《We Used .env Files. They Ended Up in Docker Images》的文章详细记录了一起安全事件:开发团队使用.env文件管理密钥,结果这些文件被意外打包到Docker镜像中,在生产环境中暴露了8个月。

隐患六:横向移动的完美跳板

这是最危险的一点:环境变量中的密钥是攻击者进行横向移动的理想跳板。

2021年,Palo Alto Networks的Unit 42团队发布了关于攻击组织TeamTNT的详细分析。这个专门针对云环境的攻击组织,其攻击链中的一个关键步骤就是:

- 获取容器的初始访问权限

- 读取环境变量中的云凭证

- 使用这些凭证枚举云环境

- 在云基础设施中进行横向移动

Unit 42的报告显示,TeamTNT开发了专门的脚本来搜索以下类型的凭证:

# search.sh 中的目标列表

- SSH keys

- AWS keys

- Google Cloud credentials

- Docker credentials

- GitHub tokens

- S3 client configurations

这揭示了一个残酷的现实:一旦攻击者获得初始访问权限,环境变量中存储的每一个密钥都是一个新的攻击面。

现代替代方案:从存储到注入

如果环境变量不适合存储密钥,应该怎么办?

方案一:运行时密钥注入

核心思想是:不在配置中存储密钥,而是在运行时动态获取。

环境变量存储密钥ID而非密钥值:

# 不是存储密钥值

# DB_PASSWORD=actual_password

# 而是存储密钥的引用

DB_PASSWORD_SECRET_ARN=arn:aws:secretsmanager:us-east-1:123456789:secret:db-password-abc123

应用启动时,从密钥管理服务获取实际值:

import boto3

def get_secret(secret_arn):

client = boto3.client('secretsmanager')

response = client.get_secret_value(SecretId=secret_arn)

return response['SecretString']

db_password = get_secret(os.environ['DB_PASSWORD_SECRET_ARN'])

这种方式的好处:

- 环境变量不包含敏感信息

- 可以利用云提供商的IAM权限控制

- 支持密钥轮换而无需重新部署

方案二:文件挂载(Docker Secrets / Kubernetes Secrets)

Docker Swarm和Kubernetes都支持将密钥挂载为文件,而非环境变量。

Docker Secrets的工作原理:

# docker-compose.yml

services:

app:

secrets:

- db_password

secrets:

db_password:

file: ./secrets/db_password.txt

Docker会将密钥文件挂载到/run/secrets/目录,这是一个tmpfs(内存文件系统):

- 文件只存在于内存中,不会写入磁盘

- 容器停止时自动清除

- 无法通过

docker commit持久化

Kubernetes Secrets的文件挂载:

apiVersion: v1

kind: Pod

metadata:

name: my-app

spec:

containers:

- name: app

image: my-app:latest

volumeMounts:

- name: secrets

mountPath: /etc/secrets

readOnly: true

volumes:

- name: secrets

secret:

secretName: my-secrets

Kubernetes文档明确说明:“当Secrets被挂载到Pod中时,kubelet会将数据副本存储在tmpfs中,确保机密数据不会写入持久存储。”

方案三:工作负载身份(Workload Identity)

这是最现代化的方案:完全不使用密钥,而是使用身份验证。

AWS IAM Roles for Service Accounts (IRSA):

apiVersion: v1

kind: ServiceAccount

metadata:

name: my-app

annotations:

eks.amazonaws.com/role-arn: arn:aws:iam::123456789:role/MyAppRole

当Pod使用这个ServiceAccount时,AWS会自动注入临时凭证。应用不需要存储任何长期密钥。

GCP Workload Identity:

apiVersion: v1

kind: ServiceAccount

metadata:

name: my-app

annotations:

iam.gke.io/gcp-service-account: [email protected]

这种方案的优势:

- 没有长期存在的密钥

- 凭证自动轮换

- 精细的权限控制

- 完整的审计日志

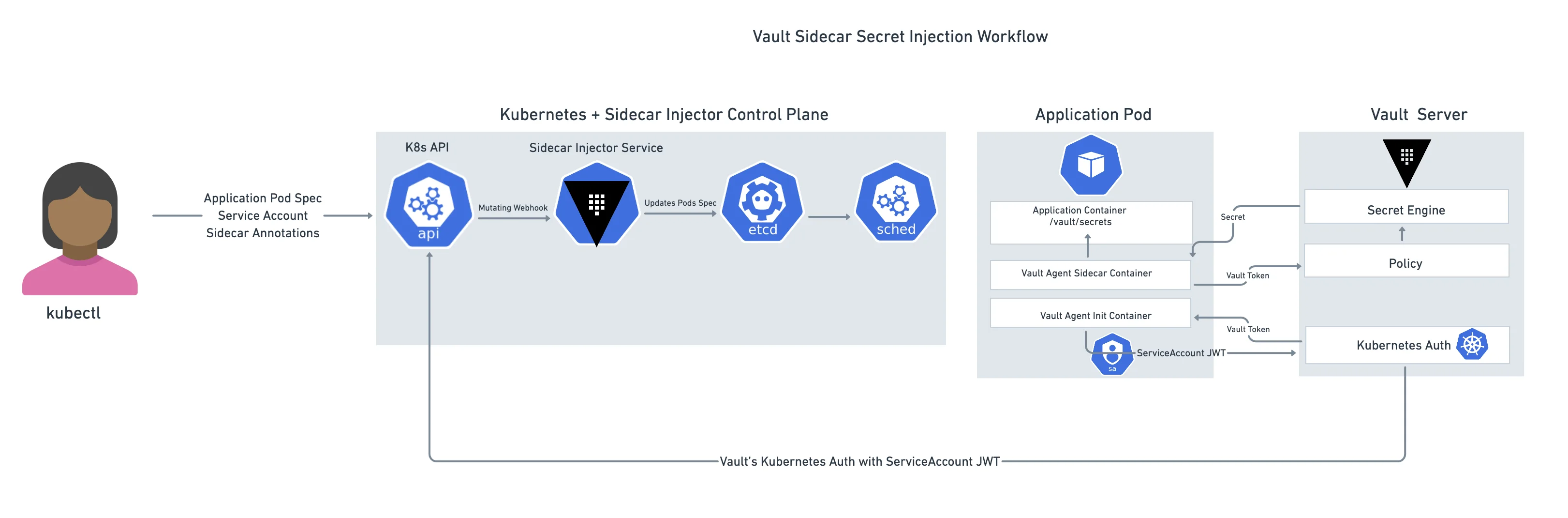

方案四:Sidecar模式(HashiCorp Vault)

对于需要更复杂密钥管理的场景,HashiCorp Vault提供了Sidecar Agent Injector模式。

图片来源: www.datocms-assets.com

工作流程:

- 部署时,Injector拦截Pod创建请求

- 根据注解,注入Vault Agent Sidecar容器

- Sidecar使用Pod的ServiceAccount Token向Vault认证

- Sidecar从Vault获取密钥并写入共享内存卷

- 应用容器从内存卷读取密钥

这种方式的特点:

- 应用不需要Vault客户端代码

- 密钥只存在于内存中

- 支持动态密钥(如数据库临时凭证)

- 支持自动续租和轮换

十二因子应用的现代解读

这并不意味着十二因子应用方法论是错误的。Wiggins在2011年提出的原则在今天依然有价值,但需要根据威胁模型的变化进行调整。

原原则:“将配置存储在环境变量中”

现代解读:“将非敏感配置存储在环境变量中,敏感信息使用专用密钥管理服务”

关键区别:

| 配置类型 | 存储方式 | 示例 |

|---|---|---|

| 非敏感配置 | 环境变量 | 日志级别、特性开关、超时配置 |

| 敏感配置 | 密钥管理服务 | 数据库密码、API密钥、TLS证书 |

| 身份凭证 | 工作负载身份 | 云服务访问、服务间认证 |

实施路线图

如果你正在将密钥从环境变量迁移到更安全的方案,以下是一个推荐的路线图:

阶段一:审计与发现

- 扫描现有环境变量:使用工具扫描所有Lambda函数、容器、Kubernetes Secrets

- 识别敏感信息:数据库凭证、API密钥、OAuth令牌、SSH密钥

- 评估风险等级:根据密钥权限和数据敏感性分类

阶段二:密钥管理服务部署

- 选择方案:根据云环境选择(AWS Secrets Manager、GCP Secret Manager、Azure Key Vault、HashiCorp Vault)

- 迁移密钥:将敏感信息迁移到密钥管理服务

- 配置权限:设置最小权限的IAM策略

阶段三:应用改造

- 修改配置读取逻辑:从密钥管理服务获取敏感配置

- 使用文件挂载:对于容器化应用,优先使用文件挂载

- 启用工作负载身份:对于云原生应用,使用IRSA或Workload Identity

阶段四:清理与监控

- 移除环境变量中的密钥:彻底清理历史配置

- 启用审计日志:监控所有密钥访问

- 配置告警:异常访问模式触发告警

结语

十二因子应用方法论诞生于2011年,那时的云原生安全威胁模型与今天截然不同。环境变量作为一种简单、便携的配置传递方式,在当时是合理的选择。

但十四年后的今天,攻击者的手段已经进化。从TeamTNT到无数未公开的攻击事件,环境变量中的密钥正在成为云环境中最容易被攻破的环节。

这不是说我们应该抛弃十二因子应用方法论。相反,我们应该理解其背后的设计哲学——配置与代码分离——并根据现代威胁模型找到更安全的实现方式。

环境变量依然适合存储非敏感配置。但对于密钥,我们需要更专业的工具和更严格的隔离。

参考资料

- Wiggins, A. (2011). The Twelve-Factor App. https://12factor.net/

- MITRE. CWE-526: Cleartext Storage of Sensitive Information in an Environment Variable. https://cwe.mitre.org/data/definitions/526.html

- OWASP. Secrets Management Cheat Sheet. https://cheatsheetseries.owasp.org/cheatsheets/Secrets_Management_Cheat_Sheet.html

- Orca Security. (2021). Tell me your secrets: Serverless Secrets in AWS Lambda. https://orca.security/resources/blog/aws-lambda-secrets/

- Unit 42, Palo Alto Networks. (2021). TeamTNT Actively Enumerating Cloud Environments. https://unit42.paloaltonetworks.com/teamtnt-operations-cloud-environments/

- HashiCorp. Kubernetes Vault integration via Sidecar Agent Injector vs. CSI provider. https://www.hashicorp.com/en/blog/kubernetes-vault-integration-via-sidecar-agent-injector-vs-csi-provider

- Arcjet. (2024). Storing secrets in env vars considered harmful. https://blog.arcjet.com/storing-secrets-in-env-vars-considered-harmful/

- Kubernetes Documentation. Secrets. https://kubernetes.io/docs/concepts/configuration/secret/

- Docker Documentation. Manage sensitive data with Docker secrets. https://docs.docker.com/engine/swarm/secrets/

- AWS Documentation. Working with Lambda environment variables. https://docs.aws.amazon.com/lambda/latest/dg/configuration-envvars.html