2005年,美国摄影师Peter Krogh在他的著作《Digital Asset Management for Photographers》中提出了一个简洁的数据保护原则:保留三份数据副本,存储在两种不同的介质上,其中一份异地保存。这个后来被称为"3-2-1备份规则"的框架,在近二十年间成为了数据保护的事实标准。

然而,2024年Veeam的《勒索软件趋势报告》揭示了一个令人不安的事实:在遭受勒索软件攻击的组织中,平均有43%的被加密数据永远无法恢复。这并不意味着这些组织没有备份——事实上,调查显示94%的勒索软件攻击都会刻意针对备份系统,其中57%的攻击成功破坏了备份存储库。

这个数字背后隐藏着一个更深层的问题:一个诞生于硬盘时代、针对物理故障设计的备份策略,正在面对一个它从未设计应对的威胁——有组织、有预谋、专门针对备份系统的网络攻击。

规则的黄金时代:它为什么曾经有效

要理解3-2-1规则为何正在失效,必须首先理解它为何曾经如此有效。

2005年的技术环境与今天截然不同。云计算尚未普及,网络带宽有限,主要的存储介质是机械硬盘和光盘。当时威胁数据安全的主要因素是硬件故障、自然灾害和人为误操作——这些都是"无意识"的威胁。

在这个背景下,3-2-1规则的逻辑无懈可击:

- 三份副本:降低单一故障导致数据永久丢失的概率

- 两种介质:防止某一类介质的系统性缺陷(如某批次硬盘存在设计缺陷)

- 一份异地:保护本地灾害(火灾、洪水、盗窃)不会同时摧毁所有副本

这个设计的核心假设是:威胁是随机、独立且无目标的。硬盘故障不会与另一块硬盘故障相关联;地震不会同时影响本地的两份备份;删除文件的用户不会同时删除异地的备份。

这个假设在2010年之前基本成立。但随着云计算的普及和勒索软件的崛起,这个假设开始瓦解。

存储介质的隐性缺陷:SSD不是万能的备份载体

3-2-1规则要求"两种不同的介质",但并未明确指出哪些介质适合长期备份。这导致一个常见的误解:既然SSD比HDD更快更可靠,那用SSD做备份岂不是更好?

答案是否定的——至少对于长期、断电存储的备份场景而言。

JEDEC标准揭示的真相

JEDEC固态技术协会在JESD218标准中明确规定了SSD的数据保留要求:

| SSD类型 | 存储温度 | 最小数据保留期 |

|---|---|---|

| 消费级 | 30°C | 1年 |

| 企业级 | 40°C | 3个月 |

这意味着,根据行业标准,一块消费级SSD在断电状态下,只需一年就可能开始出现数据丢失。企业级SSD的要求更为宽松,仅需在40°C环境下保持3个月的数据完整性。

这不是质量问题,而是闪存存储的物理原理决定的。SSD通过浮栅晶体管中的电荷来存储数据,但这些电荷会随时间逐渐泄漏。在通电状态下,SSD的控制器可以定期刷新数据;但断电后,这个保护机制完全失效。

更糟糕的是,SSD的使用程度直接影响数据保留能力。根据JEDEC标准,测试前提是SSD已达到其标称的写入寿命(TBW)。一块已经写入大量数据的SSD,其数据保留时间会显著缩短。

对比:传统介质的优势

机械硬盘的数据存储原理完全不同。磁信号不会像电荷一样"泄漏",只要磁盘没有物理损坏,数据理论上可以保存数十年。LTO磁带更是长期归档的首选,其设计寿命可达30年,且成本远低于SSD。

这就是为什么专业数据中心的备份策略很少依赖SSD作为长期存储载体。速度是SSD的优势,但这个优势对于备份恢复场景并非决定性因素——备份写入可以容忍较低的速度,而恢复过程通常只读取一次数据。

云存储的共享责任陷阱

“一份异地"是3-2-1规则中最容易理解但也最容易被误解的部分。在云计算时代,将数据存放到云端似乎完美满足了"异地"的要求。但这里隐藏着一个巨大的认知陷阱。

共享责任模型的含义

主流云服务商都采用"共享责任模型"来界定安全责任的边界。以AWS为例:

- AWS负责:云基础设施的安全(物理数据中心、网络设备、虚拟化平台)

- 客户负责:云中内容的安全(数据加密、访问控制、备份策略)

这个划分意味着:云服务商保证你的数据不会被他们的系统意外删除,但不保证你的数据不会被你自己(或攻击者通过你的账号)删除。

Snowflake事件的警示

2024年的Snowflake数据泄露事件为这个问题提供了最生动的注脚。攻击者通过信息窃取软件获取了多位客户的登录凭据,随后直接登录这些客户的Snowflake数据仓库实例。在数周时间内,攻击者从超过165家企业窃取了敏感数据,包括Ticketmaster、Santander银行、AT&T等知名企业。

这个事件的关键细节是:攻击者并未利用Snowflake平台的任何漏洞。他们使用的是合法凭据,只是这些凭据没有启用多因素认证(MFA)保护。Snowflake的安全架构完全按设计运行——问题在于客户没有正确配置自己的安全措施。

对于备份策略而言,这意味着什么?如果你的异地备份是云端存储,而攻击者获取了你的云账号访问权限,他们可以像你一样删除或加密这些备份。地理距离在此时毫无意义——网络空间里,“异地"和"本地"的距离是零。

勒索软件的定向攻击:当备份成为首要目标

传统的3-2-1规则假设备份是安全的避风港——即使生产数据丢失,备份可以用来恢复。但现代勒索软件彻底颠覆了这个假设:备份不再是避风港,而是攻击的首要目标。

攻击者的方法论

Sophos在2024年对近3000家遭受勒索软件攻击的组织进行调查,发现94%的攻击者会尝试破坏备份系统,其中57%的尝试取得了成功。

这不是偶然,而是精心设计的攻击策略。现代勒索软件攻击通常遵循以下步骤:

- 初始渗透:通过钓鱼邮件、漏洞利用或凭据窃取进入网络

- 横向移动:在网络内部探索,寻找备份服务器和存储系统

- 持久化:建立长期访问权限,确保即使被发现也能重新进入

- 数据窃取(可选):外传敏感数据用于后续勒索

- 破坏备份:删除或加密备份副本

- 加密生产数据:在确保受害者无法恢复后才发动最后攻击

这个顺序至关重要。攻击者深知:只要备份完好,受害者就有恢复的可能,勒索的筹码就大打折扣。因此,破坏备份成为攻击链中最关键的一环。

双重勒索与三重勒索

更令人担忧的是勒索策略的演进。传统的勒索软件只是加密数据,要求赎金解密。现在的主流攻击采用"双重勒索”:既加密数据,又威胁公开窃取的敏感信息。

到2024年,“三重勒索"开始出现:在双重勒索基础上,攻击者还可能对受害者的业务伙伴或客户发起攻击,进一步放大压力。在这种攻击模式下,即使备份完好,受害者也可能因为数据泄露而被迫支付赎金。

Veeam报告的关键发现

Veeam在2024年的调查(基于1200个独立组织的真实攻击经历)揭示了一个令人警醒的计算:

- 平均而言,41%的生产数据会在攻击中受到影响

- 在受影响的数据中,只有57%能够被恢复

- 这意味着平均有18%的生产数据将永久丢失

更令人不安的是恢复过程中的人为因素:63%的组织在恢复时跳过了关键的安全检查步骤,如隔离扫描。在业务压力和高管催促下,IT团队往往会不经意间将仍然感染的文件恢复回生产环境,导致二次感染。

规则如何演进:从3-2-1到3-2-1-1-0

面对这些新威胁,数据保护专家提出了对传统规则的升级。最广为接受的是Veeam提出的"3-2-1-1-0"规则:

| 元素 | 含义 | 新增理由 |

|---|---|---|

| 3 | 三份数据副本 | 保持原有冗余 |

| 2 | 两种不同介质 | 保持原有多样性 |

| 1 | 一份异地副本 | 保持原有地理分布 |

| 1 | 一份不可变副本 | 防止任何形式的篡改 |

| 0 | 零恢复错误 | 验证备份可用性 |

不可变存储的工作原理

“不可变”(Immutable)是指数据一旦写入就无法被修改或删除,直到预设的保留期结束。这种特性通过"一次写入多次读取”(WORM)模型实现。

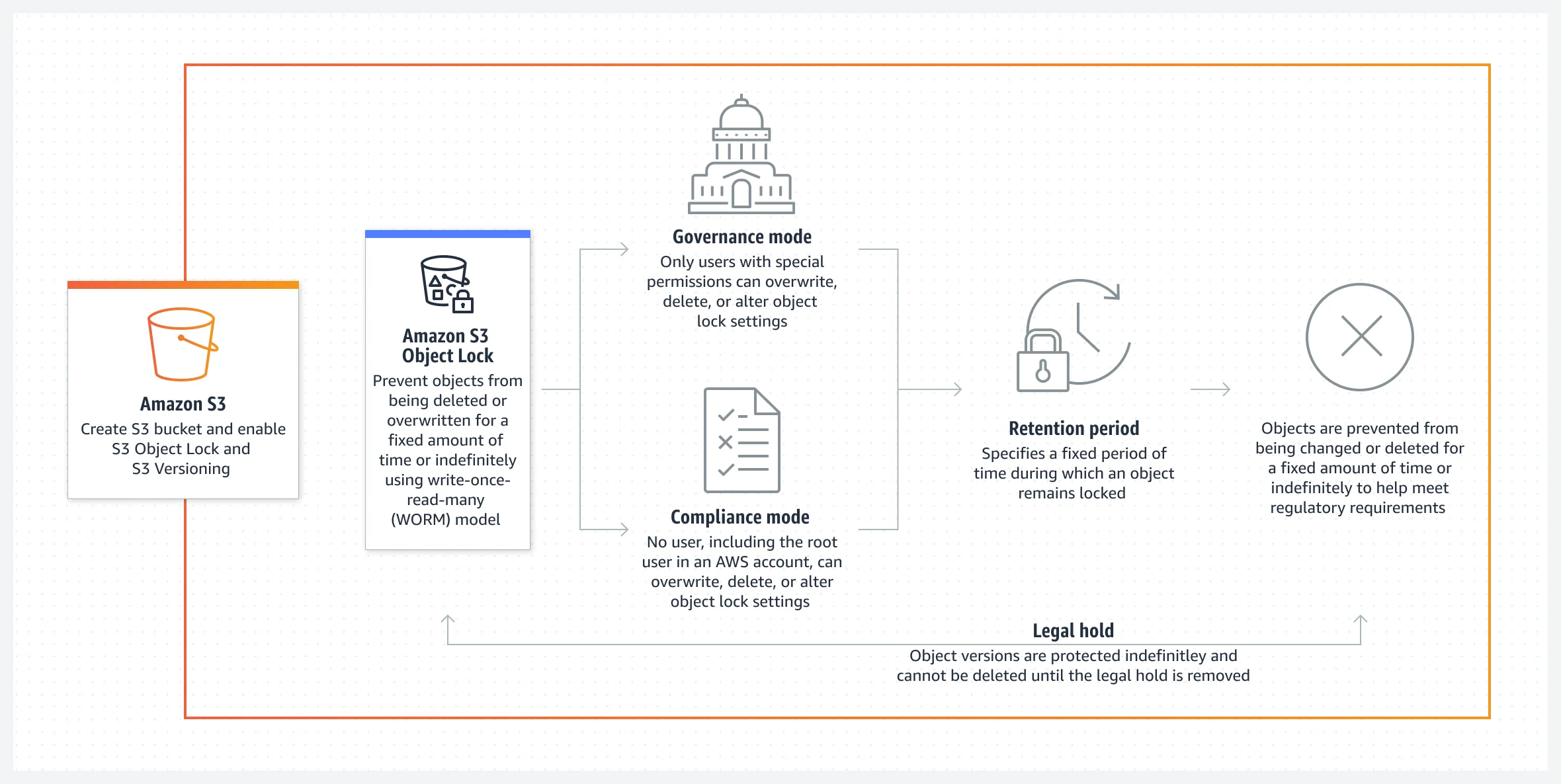

以AWS S3 Object Lock为例,它提供两种保护模式:

治理模式(Governance Mode):大多数用户无法删除或修改对象,但拥有特殊权限的管理员可以调整保留设置。适合需要一定灵活性的场景。

合规模式(Compliance Mode):即使是账户根用户也无法删除或修改对象,直到保留期结束。满足SEC 17a-4(f)、FINRA 4511等金融监管要求。

当备份数据被存储在启用了Object Lock的S3存储桶中时,即使攻击者获取了账户的最高权限,也无法删除或加密这些备份。保留期内,这些数据是不可触达的。

气隙隔离:物理层面的保护

不可变存储提供了逻辑层面的保护,但"气隙隔离”(Air Gap)提供了更彻底的物理层面保护。

气隙隔离的核心思想是将备份数据与网络物理隔离。传统实现方式包括:

- 磁带备份:写入后离线存储,攻击者无法通过网络访问

- 物理硬盘:定期将备份硬盘从服务器上移除并安全存放

- 专用备份网络:与生产网络隔离的独立网络

现代气隙技术还发展出了"逻辑气隙"——通过严格的访问控制和网络隔离策略,在不物理断开连接的情况下实现类似的保护效果。

图片来源: d1.awsstatic.com

零恢复错误:验证的价值

“0"代表零恢复错误,强调的是备份验证的重要性。Veeam的调查发现,许多组织在真正需要恢复时才发现备份已损坏或不完整。

常见的备份验证实践包括:

- 自动恢复测试:定期在隔离环境中验证备份可恢复性

- 完整性校验:使用校验和或哈希值验证数据完整性

- 恢复演练:定期进行端到端的灾难恢复演练

一个未经测试的备份,本质上是一个未知的备份。在攻击发生时才发现备份无法使用,是最糟糕的时机。

构建现代备份策略:从理论到实践

理解了传统规则的局限和现代威胁的特点后,如何构建一个真正可靠的数据保护策略?

介质选择:匹配场景需求

| 场景 | 推荐介质 | 理由 |

|---|---|---|

| 快速恢复 | SSD/高速磁盘 | 随机访问性能好,恢复速度快 |

| 日常备份 | HDD/云存储 | 成本效益高,容量扩展方便 |

| 长期归档 | LTO磁带 | 成本最低,保存寿命长(30年) |

| 离线保护 | 物理介质(磁带/硬盘) | 真正气隙隔离,网络攻击无法触及 |

不可变存储的实施

对于使用云存储的用户,启用对象锁定功能是最低成本的有效措施。主流云存储服务(AWS S3、Backblaze B2、Wasabi等)都支持S3兼容的Object Lock API。

实施要点:

- 为备份存储桶启用版本控制(Object Lock的前提)

- 设置适当的保留期(建议至少30天,视恢复演练周期而定)

- 选择合规模式以获得最强保护

- 定期验证锁定的有效性

SaaS数据的保护盲点

云服务的普及带来了一个容易被忽视的问题:SaaS平台不等于数据备份。以Microsoft 365为例:

- 删除的项目在回收站中保留30天

- 超过30天后,数据永久删除且无法恢复

- 管理员误操作或恶意操作同样会导致数据丢失

这意味着使用SaaS平台的组织需要独立的第三方备份解决方案。共享责任模型要求用户对自己的数据负责——这包括备份。

恢复演练的时间价值

备份的价值只有在恢复成功时才能实现。定期进行恢复演练可以:

- 发现备份配置中的问题

- 建立恢复流程的肌肉记忆

- 验证恢复时间目标(RTO)是否可行

- 确保备份团队与安全团队的协作顺畅

建议的演练频率:

- 关键系统:每月一次

- 重要系统:每季度一次

- 一般系统:每半年一次

威胁模型的根本转变

3-2-1规则的失效,本质上反映了威胁模型的根本转变。

传统威胁模型(3-2-1规则的设计背景):

- 威胁类型:硬件故障、自然灾害、人为误操作

- 威胁特征:随机、独立、无目标

- 关键假设:备份系统不在攻击范围内

现代威胁模型(勒索软件时代):

- 威胁类型:有组织的网络攻击

- 威胁特征:定向、持久、专门针对备份

- 关键假设:备份系统是攻击的首要目标

这个转变意味着数据保护策略必须从"容错"升级为"抗攻击”。传统的冗余设计仍然必要,但不再充分。我们需要的是能够抵御有预谋攻击的保护机制。

走向数据韧性

备份数据是为了在灾难发生时能够恢复,但现代威胁环境要求我们思考一个更深层的问题:我们的目标是有备份,还是能够在攻击后恢复?

这不是一个文字游戏。有备份和能够恢复是两件事。前者关注的是过程——我有三个副本,存储在两种介质上,有一份异地。后者关注的是结果——当攻击发生时,我能在可接受的时间内恢复可接受比例的数据。

数据韧性(Data Resilience)的概念正是从这个思考中诞生。它不仅关注备份的存在,更关注:

- 预防能力:能否阻止攻击者破坏备份

- 检测能力:能否及时发现备份被攻击

- 恢复能力:能否在攻击后成功恢复数据

- 适应能力:能否从攻击中学习并改进防护

从这个角度看,3-2-1规则不是被抛弃,而是被重新定位。它提供了数据冗余的基础框架,但必须叠加不可变存储、气隙隔离、访问控制、恢复验证等现代防护措施,才能在勒索软件时代真正保护我们的数据。

Peter Krogh在2005年提出这个规则时,他面对的是摄影师丢失珍贵照片的风险。近二十年后,我们面对的是企业级勒索软件攻击、国家级数据窃取、以及每秒都在发生的网络犯罪。工具已经进化,威胁也在进化——我们的备份策略,同样需要进化。

参考文献

- Krogh, P. (2005). The DAM Book: Digital Asset Management for Photographers. O’Reilly Media.

- Veeam. (2024). 2024 Ransomware Trends Report. Veeam Software.

- Sophos. (2024). The State of Ransomware 2024. Sophos Ltd.

- JEDEC Solid State Technology Association. JESD218: Solid State Drive (SSD) Requirements and Endurance Test Method.

- Amazon Web Services. S3 Object Lock Documentation. AWS Documentation.

- Backblaze. (2025). Drive Stats for Q2 2025. Backblaze Blog.

- Mandiant. (2024). UNC5537 Targets Snowflake Customer Instances for Data Theft and Extortion. Google Cloud Blog.

- IBM Security. (2024). Cost of a Data Breach Report 2024. IBM Corporation.

- Arctic Wolf. (2025). Ransomware Evolution: The Changing Landscape of Cyber Extortion. Arctic Wolf Networks.

- NIST. (2023). Cybersecurity Framework 2.0. National Institute of Standards and Technology.